Нікто виконує понад 6700 тестів проти сайту. Величезна кількість тестів як на вразливі місця безпеки, так і на неправильно налаштовані веб-сервери змушує його перейти на пристрій для більшості експертів із безпеки та пентестерів. Nikto можна використовувати для тестування веб-сайту та веб-сервера або віртуального хосту на наявність відомих вразливостей системи безпеки та неправильної конфігурації файлів, програм та серверів. Він може виявити пропущений вміст або сценарії та інші важкі для виявлення проблеми з зовнішньої точки зору.

Встановлення

Встановлення Нікто в системі Ubuntu в основному просто, оскільки пакет вже доступний у сховищах за замовчуванням.

Спочатку для оновлення системних сховищ ми використаємо таку команду:

[захищено електронною поштою]: ~ $ sudo apt-get update && sudo apt-get upgradeПісля оновлення системи. Тепер запустіть таку команду, щоб встановити Нікто.

[захищено електронною поштою]: ~ $ sudo apt-get install nikto -yПісля завершення процесу інсталяції використовуйте таку команду, щоб перевірити, чи встановлено nikto правильно чи ні:

[захищено електронною поштою]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Якщо команда надає номер версії Нікто це означає, що встановлення було успішним.

Використання

Зараз ми побачимо, як ми можемо використовувати Нікто з різними параметрами командного рядка для веб-сканування.

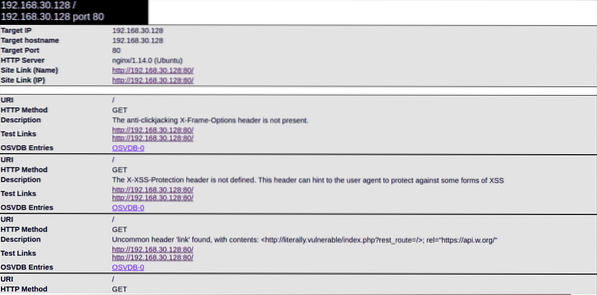

Як правило, Nikto вимагає лише хост для сканування, який можна вказати -h або -господар варіант, наприклад, якщо нам потрібно просканувати машину, чий ip дорівнює 192.168.30.128, ми запустимо Nikto наступним чином, і сканування буде виглядати приблизно так:

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128- Nikto v2.1.6

------------------------------------------------------------

+ Цільовий IP: 192.168.30.128

+ Ім'я цільового хосту: 192.168.30.128

+ Цільовий порт: 80

+ Час початку: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Сервер: nginx / 1.14.0 (Ubuntu)

... відрізати ..

+ /: Знайдено інсталяцію Wordpress.

+ / wp-логін.php: Знайдено логін для Wordpress

+ Apache / 2.4.10 видається застарілим

+ Заголовок X-XSS-Protection не визначений. Цей заголовок може натякати користувацькому агенту

для захисту від деяких форм XSS

+ Сервер може просочувати inode через ETags

------------------------------------------------------------

+ Перевірено 1 хост (и)

Цей висновок містить багато корисної інформації .Nikto виявив веб-сервер, уразливості XSS, інформацію про PHP та встановлення WordPress.

ОСВДБ

Елементи сканування nikto з префіксом OSVDB - це вразливості, про які повідомляється у Базі даних вразливості з відкритим кодом (подібно до інших баз даних вразливості, таких як Загальні вразливості та ризики, Національна база даних про вразливості тощо).Вони можуть стати в нагоді на основі їхньої тяжкості ,

Вказівка портів

Як видно з наведених вище результатів, коли порт не вказаний, Nikto за замовчуванням сканує порт 80 . Якщо веб-сервер працює на іншому порту, вам потрібно вказати номер порту за допомогою -стор або -порт варіант.

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128 -р 65535- Nikto v2.1.6

------------------------------------------------------------

+ Цільовий IP: 192.168.30.128

+ Ім'я цільового хосту: 192.168.30.128

+ Цільовий порт: 65535

+ Час початку: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Сервер: Apache / 2.4.29 (Ubuntu)

+ Заголовок X-Frame-Options із захистом від натискання відсутній.

+ Apache / 2.4.29 видається застарілим

+ OSVDB-3233: / icons / README: знайдено файл за замовчуванням Apache.

+ Дозволені методи HTTP: OPTIONS, HEAD, GET, POST

Відскановано 1 хост ..

З наведеної інформації ми бачимо, що є кілька заголовків, які допомагають вказати, як налаштовано веб-сайт. Ви також можете отримати соковиту інформацію з секретних каталогів.

Ви можете вказати кілька портів, використовуючи кому:

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128 -р 65535,65536Або ви можете вказати діапазон портів, наприклад:

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128 -р 65535-65545Використання URL-адрес для визначення цільового хоста

Щоб вказати ціль за її URL-адресою, ми будемо використовувати команду:

[захищено електронною поштою]: ~ $ nikto -h http: // www.приклад.комНікто результати сканування можна експортувати у різні формати, такі як CSV, HTML, XML тощо. Щоб зберегти результати у певному вихідному форматі, потрібно вказати -o (вихід) варіант, а також -f (формат) варіант.

Приклад:

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128 -o тест.html -F htmlТепер ми можемо отримати доступ до звіту через браузер

Параметр налаштування

Ще один гідний компонент в Нікто є ймовірність охарактеризувати тест, використовуючи - Тюнінг параметр. Це дозволить вам запустити лише ті тести, які вам потрібні, і які можуть заощадити вам багато часу:

- Завантаження файлу

- Цікаві файли / журнали

- Неправильні конфігурації

- Розкриття інформації

- Ін'єкція (XSS тощо)

- Віддалене отримання файлів

- Відмова в обслуговуванні (DOS)

- Віддалене отримання файлів

- Віддалена оболонка - Виконання команди

- Введення SQL

- Обхід аутентифікації

- Ідентифікація програмного забезпечення

- Віддалене включення джерела

- Виконання зворотної настройки (усі, крім зазначених)

Наприклад, для тестування на ін'єкцію SQL та віддалене отримання файлів ми напишемо таку команду:

[захищено електронною поштою]: ~ $ nikto -h 192.168.30.128 -Тюнінг 79 -o тест.html -F htmlСполучення сканів з Metasploit

Одне з найкрутіших речей про Nikto - це те, що ви можете створити пару результатів сканування з читаючим форматом Metasploit. Роблячи це, ви можете використовувати вихідні дані Nikto у Metasploit для використання конкретної вразливості. Для цього просто використовуйте наведені вище команди та додайте -Формат msf+ до кінця. Це допоможе швидко з'єднати дані, отримані з використанням зброї.

[захищено електронною поштою]: ~ $ nikto -hВИСНОВОК

Nikto - це відомий і простий у використанні інструмент оцінки веб-серверів для швидкого виявлення потенційних проблем та уразливостей. Nikto має стати вашим першим рішенням при тестуванні веб-серверів та веб-додатків. Nikto фільтрує 6700 можливо ризикованих документів / програм, перевіряє застарілі форми більш ніж 1250 серверів та адаптує явні проблеми на більш ніж 270 серверах, як зазначено на владному сайті Nikto. Ви повинні знати, що використання nikto - це некрайова процедура, що означає, що система виявлення вторгнень може легко її виявити. Це було зроблено для аналізу безпеки, тому стелс ніколи не був пріоритетом.

Phenquestions

Phenquestions