Зазвичай, коли виявляється наявність руткіту, жертві потрібно перевстановити ОС та нове обладнання, проаналізувати файли, які будуть передані на заміну, і в гіршому випадку буде потрібно заміна обладнання.Важливо підкреслити можливість помилкових спрацьовувань, це головна проблема chkrootkit, тому при виявленні загрози рекомендується запустити додаткові альтернативи перед тим, як вживати заходів, цей посібник також коротко вивчить rkhunter як альтернативу. Важливо також сказати, що цей посібник оптимізований для користувачів дистрибутивів Debian та Linux, єдиним обмеженням для інших користувачів дистрибутивів є інсталяційна частина, використання chkrootkit однаково для всіх дистрибутивів.

Оскільки руткіти мають різні способи досягнення своїх цілей, приховуючи шкідливе програмне забезпечення, Chkrootkit пропонує безліч інструментів, щоб дозволити собі ці способи. Chkrootkit - це набір інструментів, який включає основну програму chkrootkit та додаткові бібліотеки, перелічені нижче:

chkrootkit: Основна програма, яка перевіряє двійкові файли операційної системи на наявність модифікацій руткітів, щоб дізнатись, чи був код підроблений.

ifpromisc.c: перевіряє, чи інтерфейс перебуває у безладному режимі. Якщо мережевий інтерфейс перебуває в безладному режимі, він може бути використаний зловмисником або шкідливим програмним забезпеченням для захоплення мережевого трафіку для подальшого його аналізу.

chklastlog.c: перевіряє видалення останнього журналу. Lastlog - це команда, яка показує інформацію про останні входи. Зловмисник або руткіт можуть змінити файл, щоб уникнути виявлення, якщо sysadmin перевіряє цю команду, щоб дізнатись інформацію про входи.

chkwtmp.c: перевіряє видалення wtmp. Подібно до попереднього сценарію, chkwtmp перевіряє файл wtmp, який містить інформацію про логіни користувачів, щоб спробувати виявити зміни на ньому, якщо руткіт змінив записи, щоб запобігти виявленню вторгнень.

check_wtmpx.c: Цей сценарій такий же, як і вище, але системи Solaris.

chkproc.c: перевіряє наявність ознак троянських кодів у LKM (завантажувані модулі ядра).

чкдири.c: має ту саму функцію, що і вище, перевіряє наявність троянів у модулях ядра.

струни.c: швидка і брудна заміна струн з метою приховати природу руткіту.

chkutmp.c: це схоже на chkwtmp, але замість цього перевіряє файл utmp.

Усі вищезазначені сценарії виконуються під час запуску chkrootkit.

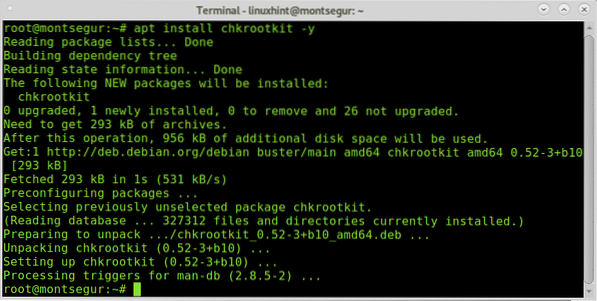

Щоб розпочати встановлення chkrootkit на дистрибутивах Debian та Linux, запустіть:

# apt встановити chkrootkit -y

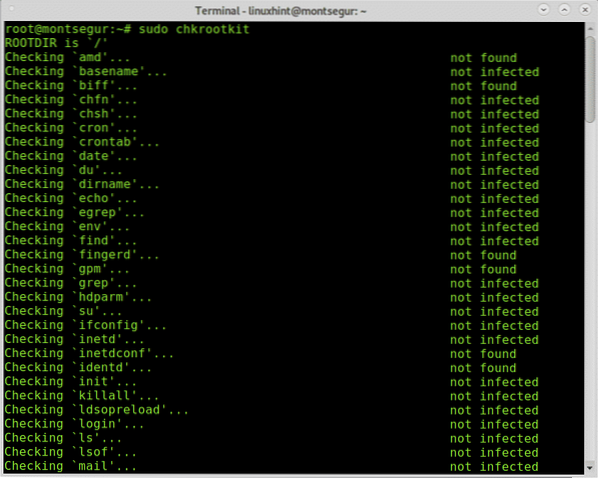

Після встановлення для його запуску виконайте:

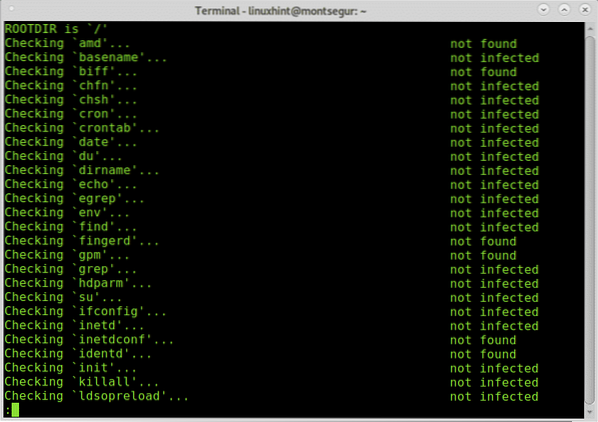

# sudo chkrootkit

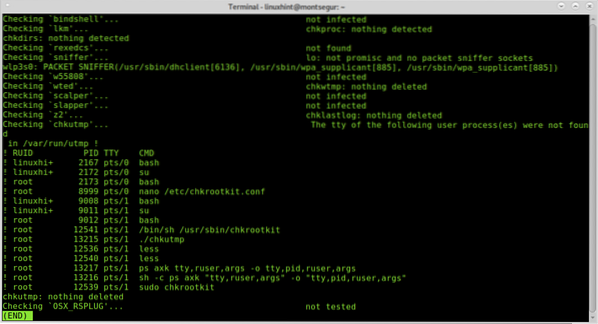

Під час процесу ви бачите, як виконуються всі сценарії, що інтегрують chkrootkit, виконуючи кожну зі своїх частин.

Ви можете отримати більш зручний вигляд за допомогою прокрутки, додаючи трубу і менше:

# sudo chkrootkit | менше

Ви також можете експортувати результати у файл, використовуючи такий синтаксис:

# sudo chkrootkit> результати

Потім, щоб побачити тип виводу:

# менше результатів

Примітка: ви можете замінити “результати” на будь-яке ім’я, яке ви хочете дати вихідному файлу.

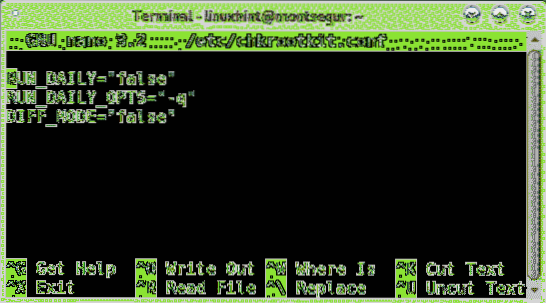

За замовчуванням вам потрібно запускати chkrootkit вручну, як пояснювалося вище, однак ви можете визначити щоденні автоматичні сканування, редагуючи файл конфігурації chkrootkit, розташований у / etc / chkrootkit.conf, спробуйте за допомогою nano або будь-якого вподобаного текстового редактора:

# nano / etc / chkrootkit.конф

Для досягнення щоденного автоматичного сканування перший рядок, що містить RUN_DAILY = "false" слід редагувати до RUN_DAILY = "правда"

Ось як це повинно виглядати:

Натисніть CTRL+X і Y щоб зберегти та вийти.

Rootkit Hunter, альтернатива chkrootkit:

Ще одним варіантом chkrootkit є RootKit Hunter, він також є доповненням, враховуючи, якщо ви знайшли руткіти за допомогою одного з них, використання альтернативи є обов’язковим для відкидання помилкових спрацьовувань.

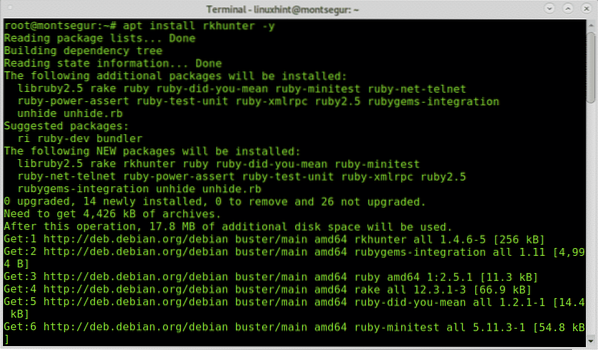

Для початку з RootKitHunter встановіть його, запустивши:

# apt встановити rkhunter -y

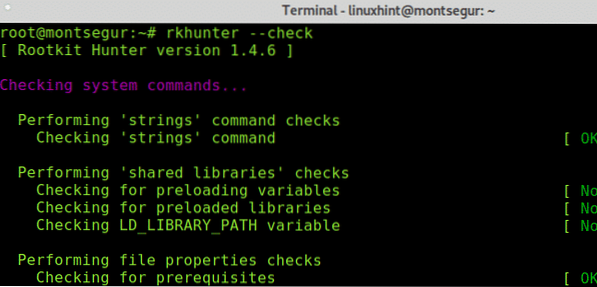

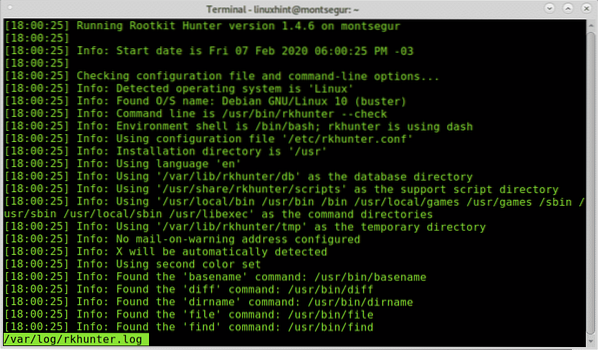

Після встановлення для запуску тесту виконайте таку команду:

# rkhunter --перевіркаЯк бачите, подібно до chkrootkit, першим кроком RkHunter є аналіз системних двійкових файлів, а також бібліотек і рядків:

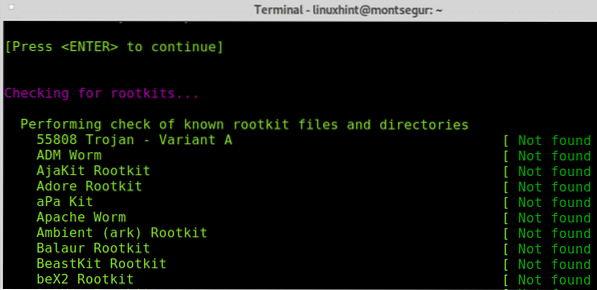

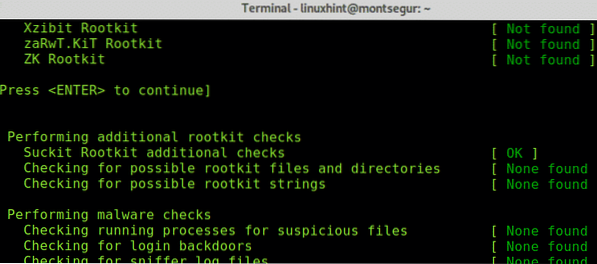

Як ви побачите, на відміну від chkrootkit RkHunter попросить вас натиснути ENTER, щоб продовжити наступні кроки, раніше RootKit Hunter перевіряв системні двійкові файли та бібліотеки, тепер він перейде до відомих руткітів:

Натисніть ENTER, щоб RkHunter продовжив пошук руткітів:

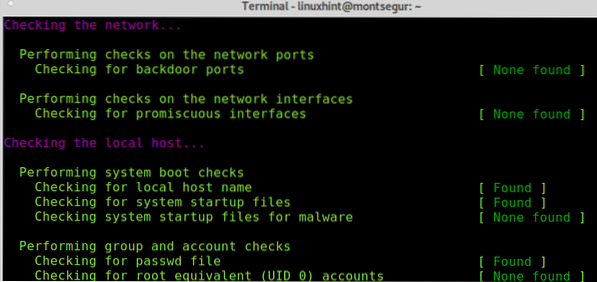

Потім, подібно до chkrootkit, він перевірить ваші мережеві інтерфейси, а також порти, відомі тим, що використовуються бекдорами або троянами:

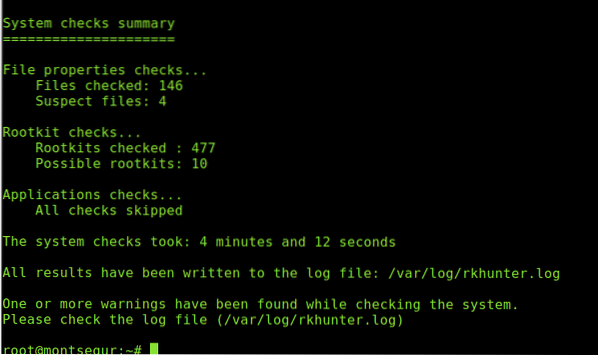

Нарешті він надрукує підсумок результатів.

Ви завжди можете отримати доступ до результатів, збережених у / var / log / rkhunter.журнал:

Якщо ви підозрюєте, що ваш пристрій може бути заражений руткітом або скомпрометований, ви можете дотримуватися рекомендацій, перелічених у https: // linuxhint.com / detect_linux_system_hacked /.

Сподіваюся, вам знайшов цей підручник з Як встановити, налаштувати та використовувати chkrootkit корисним. Продовжуйте слідкувати за LinuxHint, щоб отримати додаткові поради та оновлення щодо Linux та мереж.

Phenquestions

Phenquestions