Встановлення

John The Ripper можна встановити різними способами. Декілька поширених - ми можемо встановити його за допомогою apt-get або snap. Відкрийте термінал і виконайте наступні команди.

[захищено електронною поштою]: ~ $ sudo apt-get install john -yЦе ініціює процес встановлення. Після завершення введіть "john" у терміналі.

[захищено електронною поштою]: ~ $ johnДжон Різник 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Авторське право (c) 1996-2019 від Solar Designer та інших

Домашня сторінка: http: // www.openwall.com / john /

Це означає, що Джон Різник v1.9.Зараз на вашому пристрої встановлено 0. Ми бачимо URL-адресу домашньої сторінки, яка відправляє нас на веб-сайт Open-wall. А використання, наведене нижче, вказує, як користуватися утилітою.

Його також можна завантажити та встановити за допомогою оснащення. Вам потрібно встановити оснащення, якщо у вас її ще немає.

[захищено електронною поштою]: ~ $ sudo apt update[захищено електронною поштою]: ~ $ sudo apt install snapd

А потім встановіть JohnTheRipper за допомогою оснащення.

[захищено електронною поштою]: ~ $ sudo snap install john-the-ripperЗлом паролів за допомогою JohnTheRipper

Отже, JohnTheRipper встановлений на вашому комп’ютері. Тепер до цікавої частини, як зламати паролі за допомогою нього. Введіть "john" у терміналі. Термінал покаже вам такий результат:

[захищено електронною поштою]: ~ $ johnДжон Різник 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Авторське право (c) 1996-2019 від Solar Designer та інших

Домашня сторінка: http: // www.openwall.com / john /

Під домашньою сторінкою ВИКОРИСТАННЯ подається як:

Використання: john [ВАРІАНТИ] [ПАРОЛЬ-ФАЙЛИ]

Подивившись на його використання, ми можемо зрозуміти, що вам просто потрібно надати йому свої файли паролів та бажані варіанти. Різні ВАРІАНТИ перелічені нижче використання, що надає нам різні варіанти вибору способу атаки.

Деякі з різних доступних варіантів:

-неодружений

- Режим за замовчуванням із використанням стандартних або іменованих правил.

-список слів

- режим списку слів, прочитайте словник списку слів із ФАЙЛУ або стандартного вводу

-кодування

- вхідне кодування (напр. UTF-8, ISO-8859-1).

-правила

- увімкнути правила керування словами, використовуючи правила за замовчуванням або іменовані.

-інкрементальний

- “Інкрементний” режим

-зовнішній

- зовнішній режим або фільтр слів

-відновити = НАЗВА

- відновити перерваний сеанс [називається NAME]

-сесія = НАЗВА

- назвіть новий сеанс НАЗВА

-статус = НАЗВА

- статус друку сеансу [називається NAME]

-шоу

- показати зламані паролі - -.

-тест

- запустити тести та тести.

-солі

- завантажувати солі.

-вилка = N

- Створіть N процесів для розтріскування.

-горщик = НАЗВА

- файл горщика для використання

-список = ЩО

- перелічує, ЩО можливостей. -list = help показує більше про цю опцію.

-формат = НАЗВА

- Надайте Джону тип хешу. e.g, -format = raw-MD5, -format = SHA512

Різні режими в JohnTheRipper

За замовчуванням Джон намагається "одиночний", потім "список слів" і, нарешті, "додатковий". Режими можна розуміти як метод, який Джон використовує для злому паролів. Можливо, ви чули про різні види атак, такі як атака за словником, атака Bruteforce тощо. Це саме те, що ми називаємо режимами Джона. Списки слів, що містять можливі паролі, необхідні для атаки на словники. Окрім перелічених вище режимів, Джон також підтримує інший режим, який називається зовнішнім режимом. Ви можете вибрати файл словника, або можете застосувати грубу силу з Джоном Різником, спробувавши всі можливі перестановки в паролях. Конфігурація за замовчуванням починається з режиму одиночної злому, головним чином тому, що вона швидша і навіть швидша, якщо ви використовуєте кілька файлів паролів одночасно. Найпотужніший доступний режим - це інкрементний режим. Він буде пробувати різні комбінації під час розтріскування. Зовнішній режим, як випливає з назви, використовуватиме власні функції, які ви пишете самі, тоді як режим списку слів бере список слів, вказаний як аргумент опції, і намагається здійснити просту атаку словника на паролі.

[захищено електронною поштою]: ~ $ john password-file -w word-listДжон зараз почне перевіряти тисячі паролів. Злом паролів вимагає багато процесора і дуже тривалий процес, тому час, який потрібно буде залежати від вашої системи та надійності пароля. Це може зайняти дні. Якщо пароль потужним процесором не ламається протягом декількох днів, це дуже хороший пароль. Якщо це справді crucia; зламати пароль, а потім залишити систему, доки Джон не зламає його ... Як уже згадувалося раніше, це може зайняти багато днів.

Коли він тріскається, ви можете перевірити стан, натиснувши будь-яку клавішу. Щоб вийти з сеансу атаки, просто натисніть 'q' або Ctrl + C.

Як тільки він знайде пароль, він буде відображений на терміналі. Усі зламані паролі зберігаються у файлі під назвою ~ /.джон / джон.горщик.

Він відображає паролі в $ [HASH]: формат.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Давайте зламаємо пароль. Наприклад, у нас є хеш пароля MD5, який нам потрібно зламати.

bd9059497b4af2bb913a8522747af2deМи помістимо це у файл, скажімо пароль.хеш і збережіть його в користувачеві:

Ви можете ввести будь-яке ім’я користувача, не обов’язково мати деякі вказані.

Тепер ми зламаємо це!

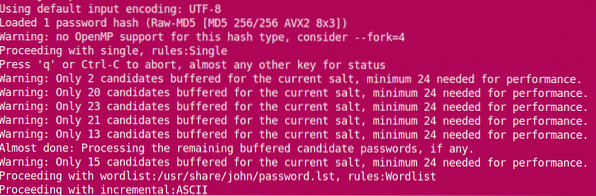

[захищено електронною поштою]: ~ $ пароль пароля Джона.хеш --format = Raw-MD5Він починає зламати пароль.

Ми бачимо, що Джон завантажує хеш з файлу і починається з режиму `` один ''. По мірі просування він переходить до списку слів, перш ніж переходити до інкрементального. Коли він зламає пароль, він зупиняє сеанс і показує результати.

Пароль можна побачити згодом також за допомогою:

[захищено електронною поштою]: ~ $ пароль пароля Джона.хеш --format = Raw-MD5 --showадміністратор: смарагд

Зламано 1 хеш пароля, залишилось 0

Також від ~ /.джон / джон.горщик:

[захищено електронною поштою]: ~ $ cat ~ /.джон / джон.горщик

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: смарагд

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Отже, пароль є смарагдовий.

В Інтернеті повно сучасних засобів збору паролів та утиліт. JohnTheRipper може мати багато альтернатив, але він є одним з найкращих. Щасливого розтріскування!

Phenquestions

Phenquestions