За допомогою командного рядка Nmap інструмент надає безліч функцій, таких як вивчення мереж, пошук відкритих портів, перевірка пінгу, виявлення ОС та багато іншого.

Ця публікація зосереджена на тому, як використовувати команду Nmap у терміналі, з докладними прикладами. Давайте перевіримо їх по одному:

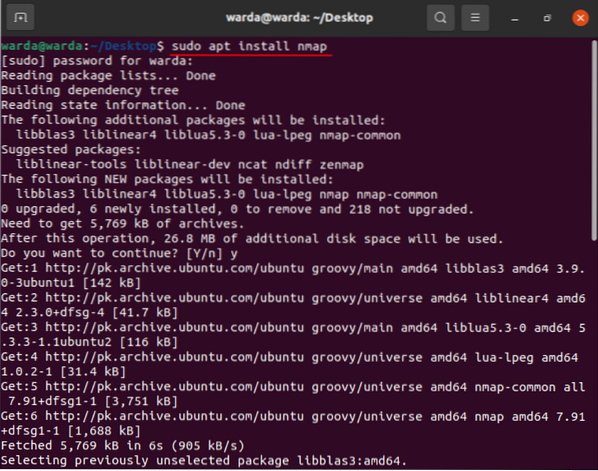

Як встановити команду Nmap

Перед вивченням команд Nmap у вашій системі повинен бути встановлений інструмент сканера Nmap. Отже, якщо він ще не завантажений, завантажте його, відкривши термінал і виконавши наступну команду:

$ sudo apt встановити nmap

Після завантаження та встановлення перевірте різні функції та операції команди Nmap на прикладах:

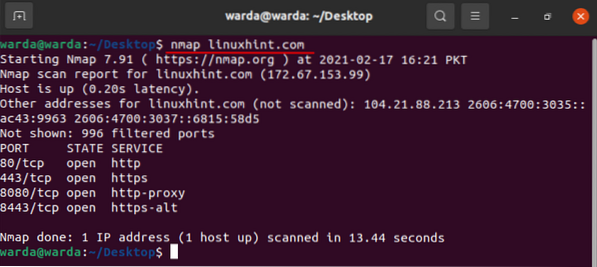

Як сканувати ім’я хосту за допомогою команди Nmap

Виконання сканування за допомогою імені хосту та IP-адреси - найкращий спосіб запускати команди Nmap. Наприклад, я встановив ім'я хосту як “linuxhint.com ”:

$ nmap linuxhint.ком

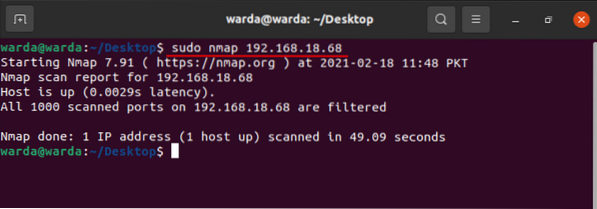

Як сканувати IP-адресу за допомогою команди Nmap

Використовуйте згадану команду в терміналі для сканування через IP-адресу:

$ sudo nmap 192.168.18.68

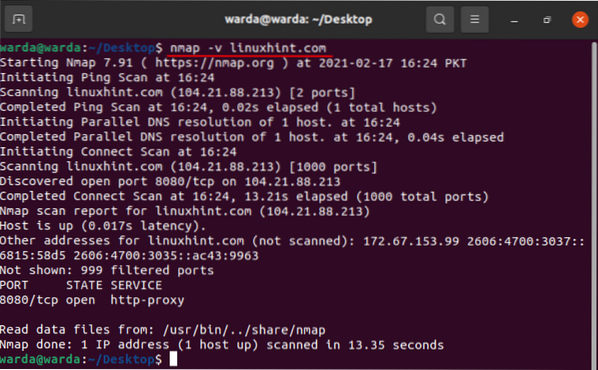

Як сканувати за допомогою опції “-v” за допомогою команди Nmap

Команда -v використовується для отримання більш детальної інформації про підключений апарат. Отже, введіть команду в терміналі:

$ nmap -v linuxhint.ком

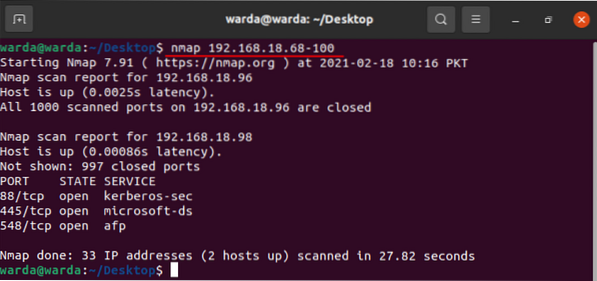

Діапазон IP-адрес

Визначити діапазон IP легко за допомогою інструмента сканера Nmap, використовуючи команду, наведену нижче:

$ nmap 192.168.18.68-100

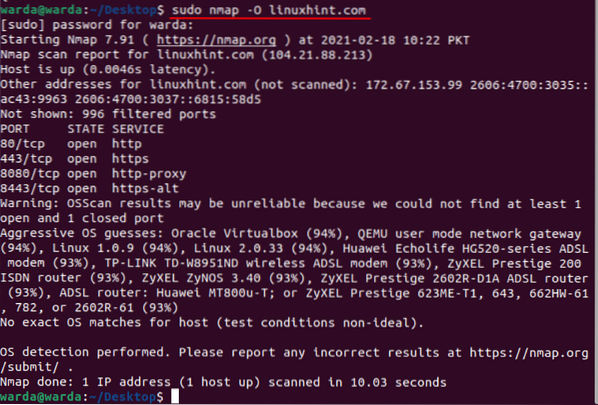

Як увімкнути виявлення ОС за допомогою Nmap

Засіб сканера Nmap допомагає виявити операційну систему та версію, а також працює на localhost. Якщо ви хочете отримати деталі ОС, ви можете використовувати “-O”:

$ sudo nmap -O linuxhint.ком

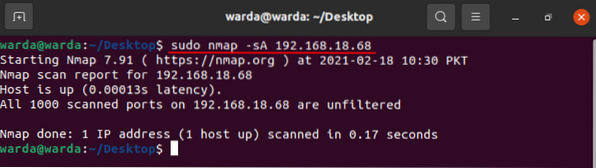

Як виявити брандмауер

Щоб перевірити, чи використовує локальний хост який-небудь брандмауер, введіть у терміналі “-sA” за допомогою “nmap”:

$ sudo nmap -sA 192.168.18.68

Як видно з наведеного результату, жоден пакет не фільтрується.

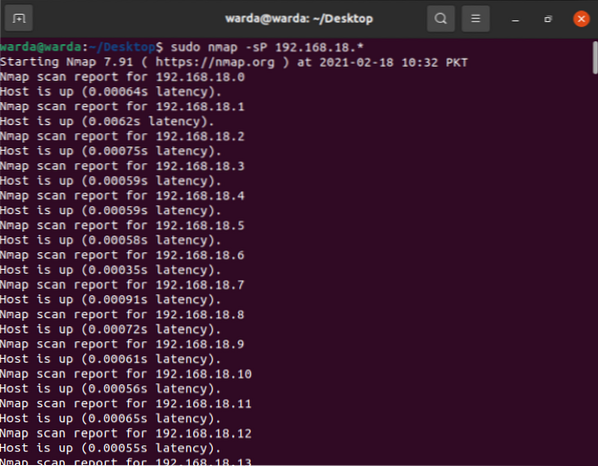

Як знайти ведучого в прямому ефірі

Введіть “-sP”, щоб просканувати список усіх живих і новіших хостів:

$ sudo nmap -sP 192.168.18.*

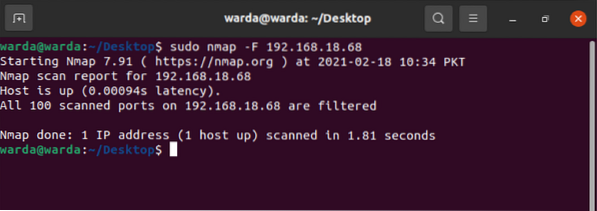

Як виконувати швидке сканування за допомогою Nmap

Використовуйте прапорець “-F” із Nmap у терміналі, і він виконає швидке сканування портів, перелічених у службах Nmap:

$ sudo nmap -F 192.168.18.68

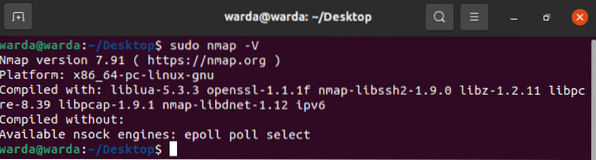

Як знайти версію Nmap

Знайдіть версію Nmap, щоб оновити останню версію попередньої, яка є старою.

$ sudo nmap -V

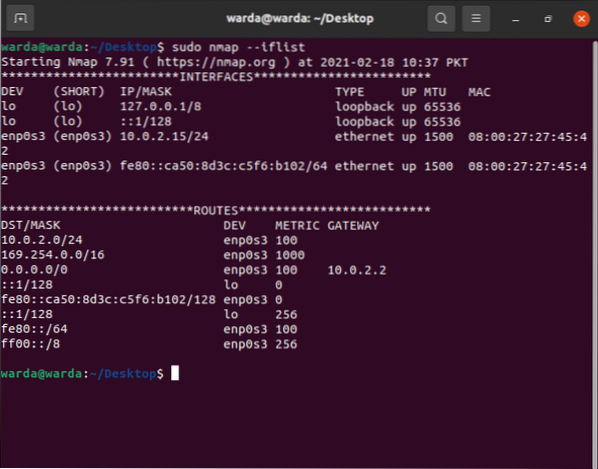

Як надрукувати інтерфейси та маршрути хосту за допомогою Nmap

Команда “-iflist” використовується для з’ясування маршрутів та інформації про інтерфейс хостів. Для виконання цього сканування використовуйте згадану нижче команду:

$ sudo nmap --iflist

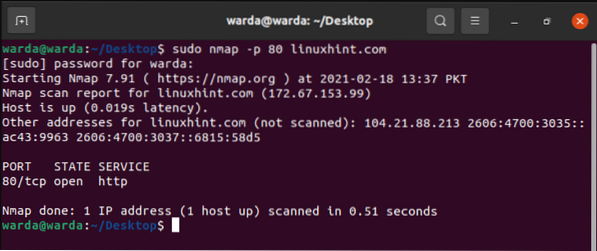

Як сканувати конкретний порт за допомогою Nmap

Якщо ви хочете вказати деталі конкретного порту, введіть “-p”; інакше сканер Nmap за замовчуванням сканує порти TCP:

$ sudo nmap -p 80 linuxhint.ком

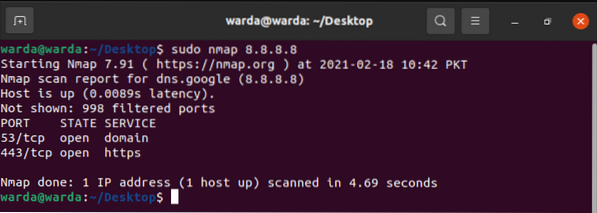

Як сканувати порти TCP

Всі відкриті порти TCP-порти можна сканувати 8.8.8.8:

$ sudo nmap 8.8.8.8

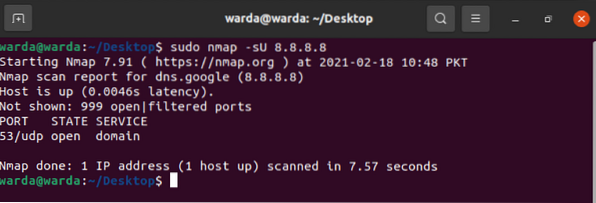

Як сканувати порти UDP

Усі відкриті порти UDP-порти можна побачити за допомогою наступної команди:

$ sudo nmap -sU 8.8.8.8

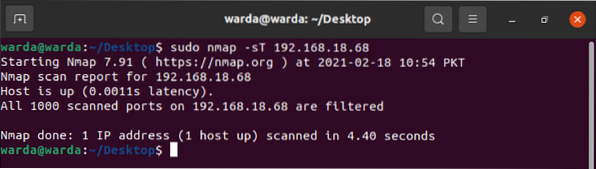

Найпоширеніші порти з TCP Sync

Перевірте найбільш часто використовувані порти через -sT, який синхронізується з TCP-портами.

Тип:

$ sudo nmap -sT 192.168.18.68

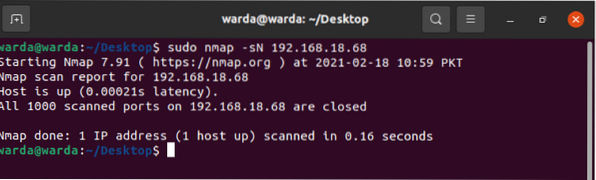

Нульове сканування TCP, щоб обдурити брандмауер

Наступна команда -sN допоможе показати нульове сканування TCP, щоб обдурити брандмауер:

$ sudo nmap -sN linuxhint.ком

Висновок

Nmap - це інструмент сканера, який використовується, щоб допомогти мережевим адміністраторам захистити свої мережі. Використовуючи цей посібник, ми дізналися, як працює інструмент Nmap та його функціональність на прикладах.

Phenquestions

Phenquestions