Безпровідне тестування та інструменти

Тестування бездротового зв'язку вивчає та аналізує пристрої, які можуть підключатися до інших мереж. Ці пристрої виконують різні завдання та функції та перевіряються на відповідність та регулювання. Для цього використовуються різні інструменти; наприклад, Aircrack-ng, Wifite, Wireshark, Wash тощо. Інший термін, що використовується для тестування потенціалу пристрою чи мережі, відомий як Network Reconnaissance. Існують різні інструменти, що використовуються для активації Network Reconnaissance при бездротовому тестуванні.

У цій статті буде розглянуто мережеве розвідництво та інструменти, що використовуються для його активації.

Розвідка мережі для початківців

Як ви можете націлитись на те, чого не бачите? Для цієї мети існує інструмент для відбитку ніг, відомий як Nmap. Якщо вас дратують сусіди, які постійно використовують ваш Wi-Fi, ви можете використовувати цей інструмент для сканування всієї домашньої мережі. Nmap може показати вам кожен підключений пристрій і надає всю інформацію про цільовий пристрій. Він також використовується для сканування серверів або маршрутизаторів. Ви можете завантажити Nmap з будь-якого веб-сайту, наприклад, nmap.орг. Він доступний для популярних операційних систем, таких як Linux та Windows. Nmap попередньо встановлений для Kali Linux, вам потрібно лише запустити його та запустити програму. Все, що вам потрібно зробити, - це відкрити Nmap і ввести пароль маршруту, і ось вам.

Nmap для локальних мереж

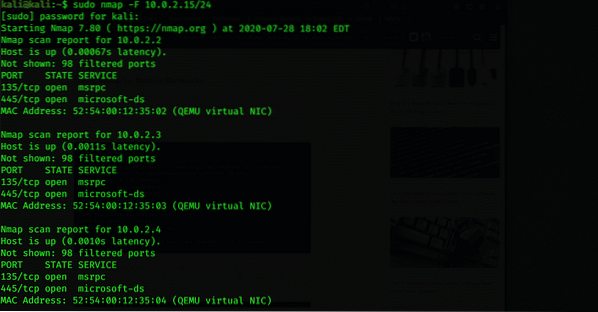

Nmap - чудовий інструмент розвідки мережі, який використовується для сканування даних, підключених до будь-якого пристрою. Ви можете просканувати всі працюючі сервери та системи та перевірити слабкі місця мережі та ОС. Ви можете перевірити наявність живих систем, відкрити порти, виконати захоплення банерів, підготувати проксі-сервери, переглянути IP-адресу та версію ОС та інші деталі про підключений пристрій за допомогою Nmap. Щоб отримати цю інформацію, введіть таку команду:

$ sudo nmap -F 10.0.2.15/24

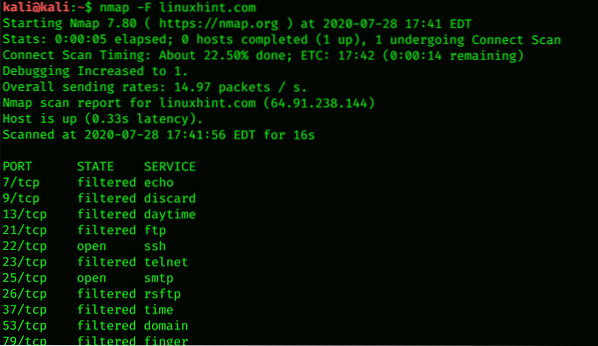

Nmap для віддалених мереж

Nmap надсилає на віддалений хост пакети TCP та UDP та аналізує майже кожну частину відповіді. Nmap також виконує тести, такі як TCP. У двох словах, Nmap використовується для визначення мережевої інвентаризації, а також наскільки вразливий хост. Nmap також забезпечує віддалене виявлення ОС. Виявлення ОС - це пошук операційної системи, що працює на цільовій машині, за допомогою відбитків пальців стека TCP / IP. Для цього вам може допомогти такий командний код:

$ nmap -F linuxhint.ком

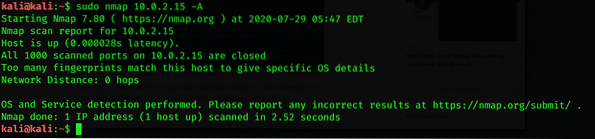

Налаштуйте Nmap для сканування однієї цілі

Щоб стежити за кожним кроком, найкращим варіантом є сканування їх пристрою. Запустивши Nmap, ви можете отримати детальну інформацію про IP-адресу, версію ОС та всі веб-сайти, підключені до пристрою у вашій мережі. Сканування Nmap корисно, навіть якщо ви скануєте одну ціль. Це можна зробити, просканувавши локальний сервер, запустивши Nmap. Наступний командний код можна використовувати для сканування однієї цілі:

$ sudo nmap 10.0.2.15 -А

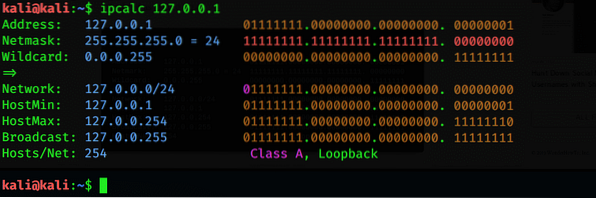

Розрахуйте підмережу та відскануйте діапазон, щоб виявити пристрої

Nmap може виявити всі пристрої, IP-адреси та MAC-адреси, підключені до сервера. Діапазон підмережі всіх пристроїв можна знайти за допомогою простого інструменту, відомого як IPcalc. Діапазон підмережі - це діапазон IP-адрес, доступних або підключених до мережі. Щоб перерахувати всі пристрої в діапазоні підмережі, введіть таку команду:

$ ipcalc 127.0.0.1

Створіть цільовий список активних хостів

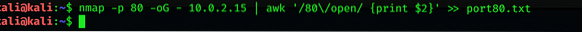

Визначивши всі IP-адреси в заданому діапазоні, ви можете отримати більше інформації, використовуючи атрибут -A з командою. Ви також можете отримати файл, що містить списки вашого активного хоста, виконавши команду терміналу Nmap нижче:

$ nmap -p 80 -oG - 10.0.2.15 | awk '/ 80 \ / open / print $ 2'>> порт80.txt

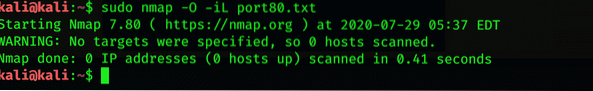

Визначте операційну систему на виявлених пристроях

Про пристрій корисно знати його ОС. За допомогою Nmap ви можете визначити та виявити операційну систему, якою користується пристрій. Для цього використовуйте таку команду емулятора терміналу:

$ sudo nmap -O -iL порт80.txt

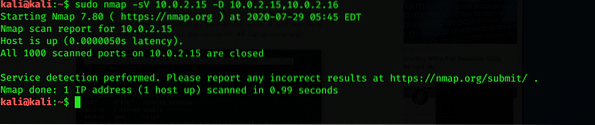

За допомогою Nmap ви також можете отримати інформацію про програми та їх версії за допомогою наступної команди:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

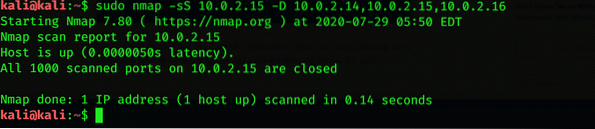

Розширене сканування та обхідні шляхи

Nmap може перестати працювати через проблеми з маршрутизатором. У цьому випадку у вас можуть виникнути труднощі зі скануванням даних. Ви можете вирішити цю проблему, додавши -Pn, який може падати та подавати звуковий сигнал маршрутизатором. Якщо ви не хочете, щоб вас виявляли інші люди для сканування, можете додати -D.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Висновок

Якщо ви хочете дослідити пристрої, підключені до мережі, то Nmap - найкращий варіант для цього завдання. Nmap - це де-факто інструмент сканування, який сканує живі хости, ОС та відкриті порти. Це відкритий інструмент, доступний для всіх платформ. Основне призначення Nmap - тестер проникнення в мережу; іншими словами, розвідка мережі. Я сподіваюся, що концепцій, обговорених у цій статті, достатньо для того, щоб ви отримали основну ідею Network Reconnaissance та інструменти, що використовуються для виконання цього завдання в Kali Linux.

Phenquestions

Phenquestions