Nmap дуже корисний. Деякі характеристики Nmap:

- Nmap є потужним і може використовуватися для сканування величезних і величезних мереж різних машин

- Nmap є портативним способом, що підтримує кілька операційних систем, таких як FreeBSD, Windows, Mac OS X, NetBSD, Linux та багато інших

- Nmap може підтримувати багато методів картографування мережі, які включають виявлення ОС, механізм сканування портів та виявлення версій. Таким чином він гнучкий

- Nmap простий у використанні, оскільки він включає більш розширену функцію і може розпочатись із простого згадування “цільового хоста nmap -v-A”. Він охоплює як графічний інтерфейс, так і інтерфейс командного рядка

- Nmap дуже популярний, оскільки його щодня можуть завантажувати сотні до тисяч людей, оскільки він доступний з різними ОС, такими як Redhat Linux, Gentoo та Debian Linux тощо.

Ключова мета Nmap - зробити Інтернет безпечним для користувачів. Він також доступний безкоштовно. У пакеті Nmap задіяні деякі важливі інструменти, які є uping, ncat, nmap та ndiff. У цій статті ми почнемо з базового сканування цілі.

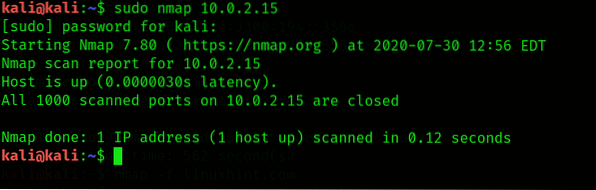

На першому кроці відкрийте новий термінал і напишіть такий синтаксис: nmap

Помітивши вихідні дані, Nmap може розпізнати відкриті порти, наприклад, якщо це UDP або TCP, може також шукати IP-адреси та визначати протокол прикладного рівня. Для кращого використання загроз важливо визначити різні служби та відкриті порти цілі.

За допомогою Nmap виконайте стелс-сканування

На відкритому порту спочатку Nmap створює тристороннє рукостискання TCP. Після встановлення рукостискання обмінюються всі повідомлення. Розробляючи таку систему, ми станемо відомими цільовому об'єкту. Отже, під час використання Nmap виконується стелс-сканування. Це не створить повного рукостискання TCP. У цьому процесі, по-перше, ціль обманюється пристроєм-зловмисником, коли пакет TCP SYN надсилається на певний порт, якщо він відкритий. На другому етапі пакет відправляється назад на зловмисний пристрій. Нарешті, зловмисник відправляє пакет TCP RST для скидання з'єднання на цілі.

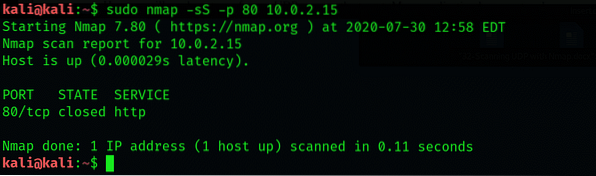

Давайте побачимо приклад, в якому ми розглянемо порт 80 на Metasploitable VM з Nmap, використовуючи стелс-сканування. Оператор -s використовується для стелс-сканування, -p - для сканування певного порту. Виконується наступна команда nmap:

$ sudo nmap -sS, -p 80 10.0.2.15

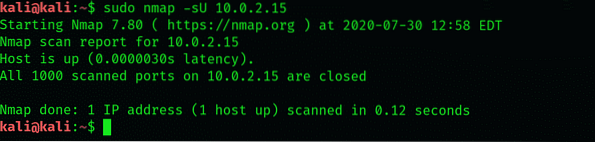

За допомогою Nmap скануйте порти UDP

Тут ми побачимо, як виконати сканування UDP на цілі. Багато протоколів прикладного рівня використовують UDP як транспортний протокол. Оператор -sU використовується для проведення сканування UDP-порту на певній цілі. Це можна зробити, використовуючи такий синтаксис:

$ sudo nmap -sU 10.0.2.15

Ухилення від виявлення за допомогою Nmap

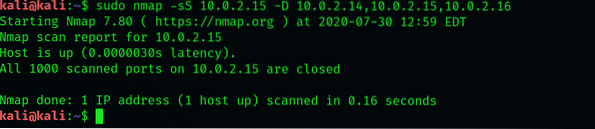

IP-адреси включаються в заголовок пакета, коли пакет передається з одного пристрою на інший. Подібним чином, вихідні IP-адреси включаються у всі пакети під час здійснення мережевого сканування на цілі. Nmap також використовує приманки, які обдурять ціль таким чином, що, здається, вони виникають із декількох IP-адрес джерел замість однієї. Для манівців використовується оператор -D разом із випадковими IP-адресами.

Тут ми візьмемо приклад. Припустимо, ми хочемо просканувати 10.10.10.100 IP-адрес, тоді ми встановимо три приманки, як 10.10.10.14, 10.10.10.15, 10.10.10.19. Для цього використовується наступна команда:

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14, 10.0.2.15, 10.0.2.16

З наведеного вище результату ми помітили, що пакети мають приманку, а вихідні IP-адреси використовуються під час сканування портів на цілі.

Брандмауери ухиляються за допомогою Nmap

Багато організацій або підприємств містять програмне забезпечення брандмауера у своїй мережевій інфраструктурі. Брандмауери зупинять мережеве сканування, що стане проблемою для тестерів проникнення. Кілька операторів використовуються в Nmap для уникнення брандмауера:

-f (для фрагментації пакетів)

-mtu (використовується для вказівки користувацького максимального блоку передачі)

-D RND: (10 для створення десяти випадкових приманок)

-source-port (використовується для підробки вихідного порту)

Висновок:

У цій статті я показав вам, як виконати сканування UDP за допомогою інструменту Nmap у Kali Linux 2020. Я також пояснив усі деталі та необхідні ключові слова, що використовуються в інструменті Nmap.

Phenquestions

Phenquestions