Передумови

Переконайтеся, що на вашому комп'ютері встановлено будь-який дистрибутив операційної системи Linux. У нашому прикладі ми маємо Ubuntu 20.04 встановлений і використовується для цієї мети. Користувачі повинні мати зайнятий обліковий запис користувача root або мати права sudo робити що-небудь.

Встановіть UFW

На самій ранній стадії ви повинні переконатися, що на вашому Ubuntu 20 встановлений та налаштований брандмауер UFW.04 Система Linux.

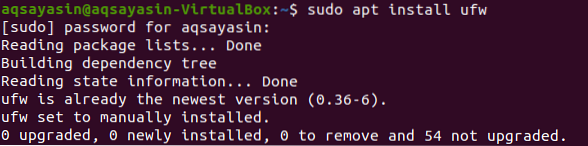

Тепер відкрийте оболонку командного рядка в області активності у верхній частині робочого столу, або ви можете скористатися комбінацією клавіш Ctrl + Alt + T. Якщо у вас не встановлено UFW, ви можете зробити це, скориставшись наведеними нижче інструкціями в оболонці. Команда sudo вимагає пароля користувача sudo для встановлення утиліти UFW в Ubuntu 20.04 Дистрибутив Linux. Напишіть свій пароль і торкніться клавіші “Enter” на машинці.

$ sudo apt встановити ufw

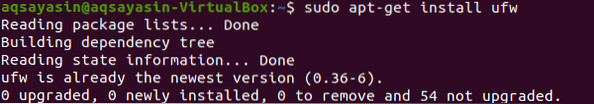

Ви також можете використовувати команду нижче, щоб встановити UFW з невеликими змінами. Ви бачите, що UFW встановлено на нашому Ubuntu 20.04 Система Linux.

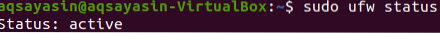

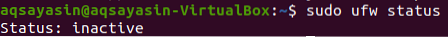

Перевірте статус UFW

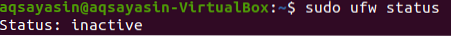

Після процесу встановлення ви нарешті зможете перевірити стан активації брандмауера UFW. Для цього ми повинні використовувати просту команду sudo, за якою слідують слова “ufw” та “status”, як показано нижче. Вихідний знімок показує, що брандмауер UFW на даний момент вимкнений або неактивний.

$ sudo ufw статус

Увімкніть брандмауер UFW

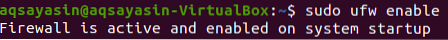

Для подальшого використання ми повинні спочатку увімкнути його, використовуючи команду sudo разом із словами “ufw” та “enable”, як представлено на знімку нижче. Тепер ваш брандмауер був належним чином активований і готовий до використання.

$ sudo ufw увімкнути

Ми можемо знову перевірити стан брандмауера UFW за допомогою старої команди стану, як показано нижче. Ви можете переглянути вихід, який вказує на те, що брандмауер UFW не активований.

$ sudo ufw статус

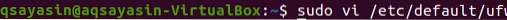

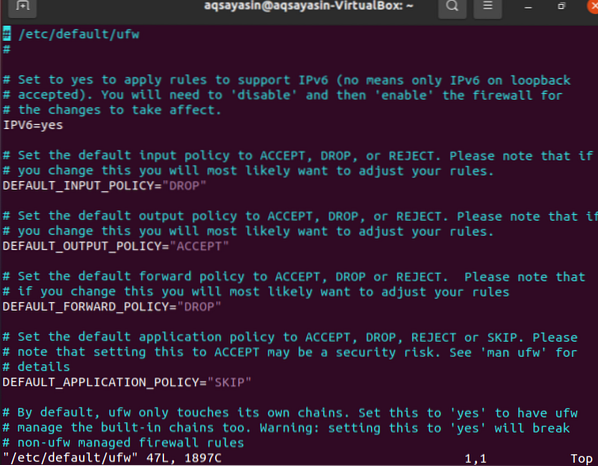

Коли VPS налаштовано для IPv6, переконайтеся, що ви абсолютно впевнені, що UFW також налаштований на обробку IPv6, щоб він міг налаштовувати IPv4 як взаємно, так і політики брандмауера IPv6. Для цього скористайтеся наступною інструкцією для доступу до файлу конфігурації брандмауера UFW:

$ sudo vi / etc / dfault / ufw

З'явиться наступне вікно виводу. Ви бачите, що для нього вже встановлено значення “IPv6”, тому нам не потрібно нічого змінювати. Просто натисніть “: q:” і закрийте файл.

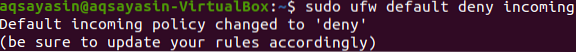

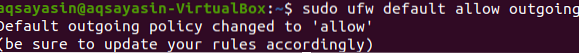

Налаштування за замовчуванням

Визначення певних правил за замовчуванням для прийому та відмови від підключень є одним з аспектів, що може спростити встановлення брандмауера. Усі вхідні зв’язки за замовчуванням заборонені, тоді як усі вихідні зв’язки дозволено. Це гарантує, що кожен, хто намагається увійти у вашу хмарну службу, не зможе цього зробити, але будь-яка програма, що працює на сервері, матиме змогу спілкуватися із зовнішнім світом. Ви можете скористатися наступними інструкціями, щоб змінити за замовчуванням UFW:

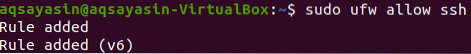

Дозволити SSH та інші підключення

Надаючи інструкції в терміналі командного рядка, ви можете змінити політику безпеки. Обидва вхідні зв’язки буде відхилено, якщо ми ввімкнули брандмауер прямо зараз. Коли ви пов’язані з хмарним сервером через SSH, це буде складним завданням, оскільки ви вийдете з системи. Щоб цього не сталося, ми дозволимо SSH-з'єднання з нашою хмарною службою, як показано нижче. З’єднання також успішно додаються.

$ sudo ufw allow ssh

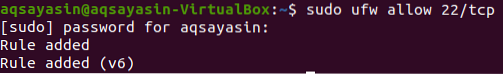

Для загальних програм UFW має певні значення за замовчуванням. Наведена ілюстрація - команда SSH, яку ми використовували раніше. По суті, це просто абревіатура для:

$ sudo ufw дозволяють 22 / tcp

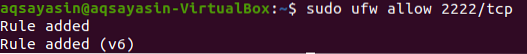

Протокол TCP використовується для полегшення зв'язку через порт 22 з цією інструкцією, ви можете використовувати наступну інструкцію, щоб дозволити з'єднання:

$ sudo ufw дозволяють 2222 / tcp

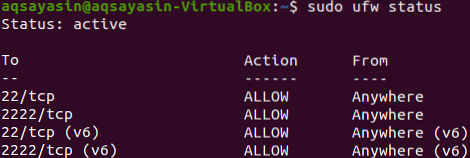

Перевірити стан

Нарешті, всі зв’язки встановлені. Є набагато більше з'єднань, з якими можна підключитися, але ми повинні перевірити стан брандмауера UFW після підключення до нього SSH. Вихідні дані показують з'єднання, перелічені у вихідних даних.

Видаліть SSH та інші підключення

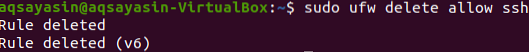

Тепер перед виходом із системи, можливо, доведеться видалити всі підключення. Для цього нам слід використовувати ту саму команду sudo з невеликими змінами. Цього разу ми використовували слово «видалити». Щоб видалити підключення “SSH”, спробуйте виконати наведену нижче команду:

$ sudo ufw видалити дозволити ssh

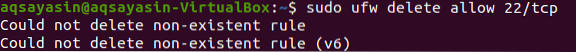

Тепер ми будемо видаляти з'єднання для порту TCP № 22 наступним чином:

$ sudo ufw видалити дозволити 22 / tcp

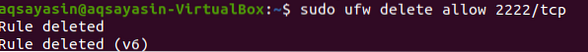

Тоді ми будемо видаляти підключення до порту TCP № 22 наступним чином:

$ sudo ufw видалити дозволити 22 / tcp

Ми відключаємо статус брандмауера UFW, використовуючи ту саму команду sudo ufw. Це вимагає привілеїв sudo для зміни стану брандмауера UFW.

$ sudo ufw вимкнути

Перевіривши статус, ви побачите, що його вимкнено.

$ sudo ufw статус

Висновок

Ми пробували кожен крок, щоб дозволити з'єднання SSH з брандмауером UFW. Ми сподіваємось, ви зможете легко встановити зв’язок ssh, переглянувши цю статтю.

Phenquestions

Phenquestions