Види подвигів

Види подвигів у Метасплойте:

- Активний

- Пасивний

Основна відмінність між цими двома типами експлуатації полягає в тому, що активний тип експлуатує конкретну ціль до її закінчення, тоді як пасивний тип чекає, поки вхідний хост не з’єднається, перш ніж експлуатувати. Це допомагає знати їх заздалегідь, оскільки різниця буде грати чіткішу роль, коли ви перейдете до написання більш складних подвигів.

Наша установка

Програмне забезпечення, яке ми будемо використовувати в цьому посібнику, включає наступне:

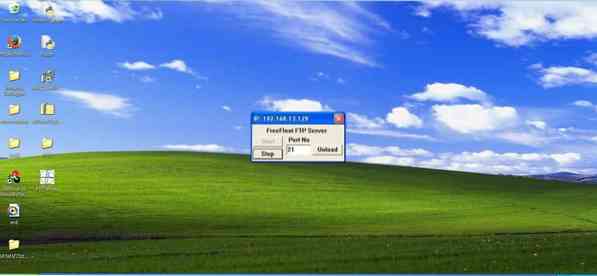

Подвиг: Для цілей цього короткого посібника ми використовуватимемо вже існуючу вразливість на FTP-сервері freefloat.

Налагоджувач імунітету: Це використовується для створення експлойтів та зворотного проектування двійкових файлів. Ви можете легко підійти до хорошого налагоджувача, доступного в Інтернеті безкоштовно.

Пакет оновлень для Windows XP 3 встановлений

Kali Linux: Очевидно, незаперечний провідний засіб для тестування пера.

Мона.py: Плагін на основі Python, який допомагає в налагодженні імунітету. Завантажити Мона.py та перемістіть його до каталогу налагоджувача імунітету (папка команд py).

Процес

Імітуйте Fuzzing

Ми виконаємо псевдо-нечіткість, що тягне за собою заповнення системи випадковими даними. Ми створимо шаблон із 1000 символів і використаємо його, щоб завалити порт 21, оскільки це командний порт сервера FTP.

Після запуску модуля запустіть налагоджувач імунітету та переконайтеся, що EIP було перезаписано.

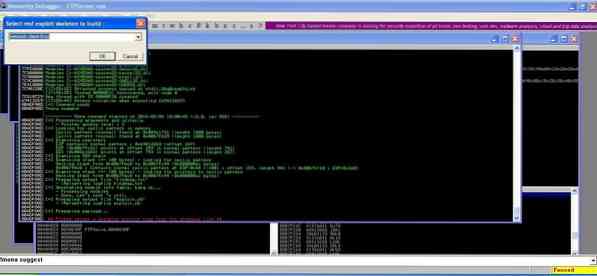

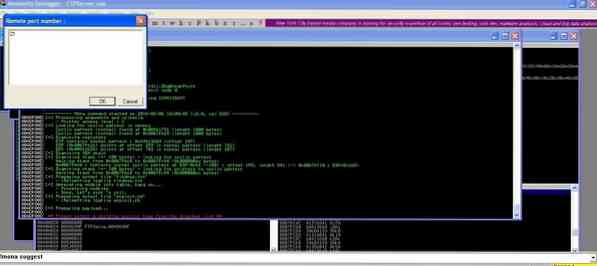

Розпаліть Мона

Після перезапису EIP ми можемо продовжувати роботу з налагоджувачем імунітету. Введіть наступні:

>!Мона пропонує

Виберіть клієнт TCP та порт 21, щоб продовжити.

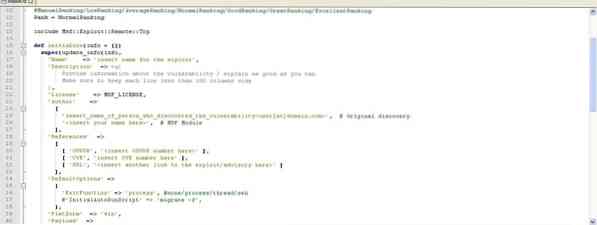

Налаштуйте Exploit

Ви побачите файл на основі рубіну, створений в результаті. Ви можете змінити його як завгодно. Тут ми перейменовуємо його на f.рб.

Запустіть Exploit в Metasploit

Завантажте файл у Kali Linux і повторіть експлойт з кореня в фреймворк Metasploit:

Ви бачите, що Metasploit визнає зміни та є сумісним.

Висновок

Це був міні-підручник про те, як написати експлойт Metasploit. Ми обговоримо більш складні подвиги та побачимо, як вони пишуться в наступних статтях.

Phenquestions

Phenquestions