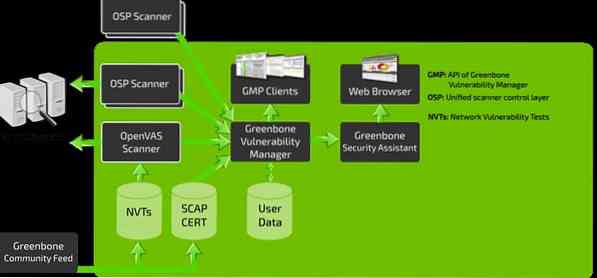

OpenVAS складається з:

- База даних, що складається з результатів та конфігурацій

- Сканер, який запускає різні тести на вразливість мережі

- Збірник тестів на вразливість мережі

- Greenbone Security Assistant, веб-інтерфейс, який дозволяє запускати та керувати скануванням у браузері

У цьому посібнику ми розглянемо, як встановити та налаштувати інструмент OpenVAS на Kali Linux.

Встановлення OpenVAS

Перш ніж встановлювати OpenVAS, перше, що нам потрібно зробити, це переконатись, що ваша система оновлена.

ПРИМІТКА: Пропустіть цей крок, якщо у вас оновлена система:

sudo apt-get updatesudo apt-get dist-upgrade

Після оновлення системи ми можемо встановити OpenVAS:

sudo apt-get встановити openvasУспішно встановивши OpenVAS, ви отримаєте доступ до сценарію налаштування. Запустіть його, щоб налаштувати OpenVAS для першого використання:

sudo gvm-setupПРИМІТКА: Залежно від конфігурації вашої системи, можливо, вам доведеться встановити базу даних SQLite.

Не забудьте записати пароль, згенерований під час процесу налаштування, оскільки вам потрібно буде ввійти в веб-інтерфейс Greenbone Security Assistant.

Запуск і зупинка OpenVAS

Якщо у вас правильно налаштовано OpenVAS, ви можете запустити його, виконавши команду:

sudo gvm-startЦя команда повинна запустити службу OpenVAS і відкрити браузер. Ви можете вручну перейти до веб-інтерфейсу за допомогою стандартних портів прослуховування.

Ця команда повинна запустити служби прослуховування через порти 9390 та 9392

Виправлення помилок

Встановлення OpenVAS на старих версіях Kali та інших версіях Debian може спричинити деякі помилки. Ось декілька можливих способів виправлення можливих помилок:

Встановіть базу даних PostgreSQL або SQLite3

sudo apt-get встановити postgresqlслужба sudo postgresql start

sudo apt-get install sqlite3

служба sudo sqlite3 start

Далі використовуйте команди gvm:

sudo apt встановити gvm -ysudo gvm-setup

sudo gvm-feed-update

sudo gvm-start

ПРИМІТКА: Залежно від встановленої версії, можливо, вам доведеться використовувати команду gvm (Greenbone Vulnerability Manager), відмінну від OpenVAS.

Доступ до веб-інтерфейсу OpenVAS

Використовуючи функції Greenbone Security Assistant, ви можете отримати доступ до веб-інтерфейсу OpenVAS з локальної машини. Для доступу до інтерфейсу потрібно мати запущений OpenVAS.

Відкрийте браузер і перейдіть до http: // localhost: 9392

Використовуйте ім’я користувача як адміністратора та пароль, згенерований у процесі налаштування.

Після входу ви повинні мати доступ до веб-інтерфейсу OpenVAS, який ви можете налаштувати відповідно до своїх потреб.

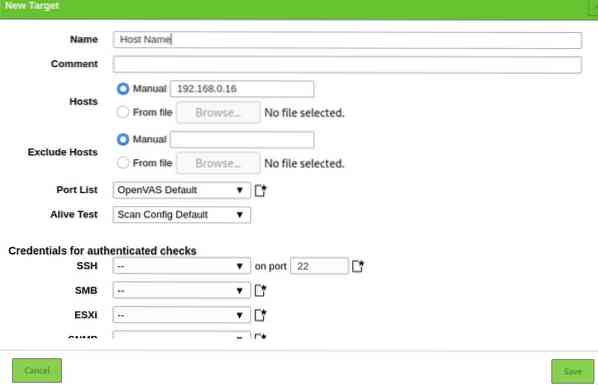

Додати ціль

Першим кроком до використання Помічника з безпеки є додавання цілей. Перейдіть до меню конфігурації та виберіть цілі.

У верхньому лівому куті виберіть синій значок, щоб розпочати додавання цілей. Це призведе до запуску діалогового вікна, що дозволяє додавати інформацію про ціль, таку як:

- Назва цілі

- IP-адреса

Після того, як ви додасте всю відповідну інформацію про ціль, ви побачите її у переліку в розділі цілі.

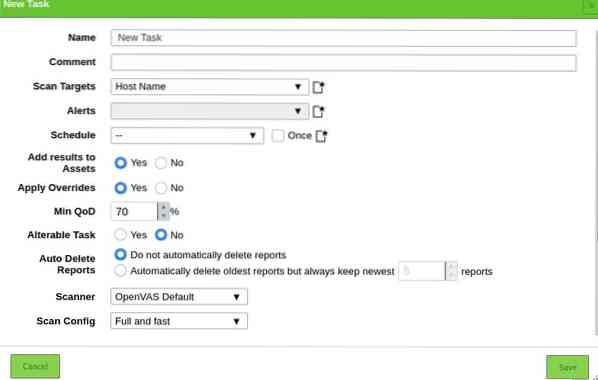

Створення завдання сканування

Тепер приступимо до створення завдання сканування. Завдання в OpenVAS визначає цілі, які потрібно сканувати, та необхідні параметри сканування. Для простоти ми використаємо параметри сканування за замовчуванням.

Перейдіть до розділів Сканування та оберіть Завдання у спадному меню. Клацніть на піктограму зліва, щоб створити нове завдання.

Після цього відкриється вікно, що дозволяє надати всю необхідну інформацію для завдання сканування.

- Назва завдання

- Сканувати ціль

- Розклад

Скористайтеся налаштуваннями за замовчуванням і натисніть Створити.

Щоб запустити завдання, натисніть піктограму «Відтворити» внизу ліворуч у списку завдань.

Додавання користувачів

OpenVAS дозволяє додавати різних користувачів і призначати їм різні ролі. Щоб додати користувача або роль, перейдіть до розділу адміністрування та натисніть на користувачів. Виберіть піктограму додавання нового і додайте інформацію про користувача:

Висновок

OpenVAS - це потужний інструмент, який передає вам сили досліджень кібербезпеки. Ви можете використовувати його для моніторингу пристроїв у вашій мережі та веб-сайтів на віддалених серверах.

Phenquestions

Phenquestions