Коли ядро Manjaro завантажується з машини, його Менеджер мережі автоматично підключається до сервера DHCP через увімкнений мережевий інтерфейс. Потім він надає клієнту IP-адресу, маску підмережі, час оренди, DNS-сервер, шлюз та інші деталі.

Якщо машина працює як сервер Apache, вона повинна бути легко доступною для клієнтів через статичну IP-адресу. Крім того, як запобіжний захід, користувачі також повинні захистити машину від непотрібного доступу ззовні мережі. Це вимагає необхідності встановлювати мережеві інтерфейси вручну через Manjaro Network Manager або через команди та файли конфігурації.

У цій статті ми дізнаємось про налаштування мережевого інтерфейсу за допомогою графічного інтерфейсу та CLI вручну. Ми також спрощуємо процес налаштування необмеженого брандмауера (ufw) для нових користувачів як запобіжний крок після встановлення Manjaro.

Налаштування мережевого інтерфейсу

Налаштування мережевого інтерфейсу вручну включає призначення пристрою IP-адреси, шлюзу, розташування DNS-серверів, маршрутів та маски підмережі. Це робиться через Manjaro NewtrokManager та CLI.

Починаємо

Перш ніж розпочати ручну конфігурацію мережі, система повинна відповідати певним умовам:

- включені мережеві інтерфейси

- підключений кабель Ethernet

- інтерфейс має IP-адресу

- таблиця маршрутизації встановлена

- пристрій може дістатися до системи всередині або поза локальною мережею

- роздільна здатність імені хосту до адреси працює нормально

Налаштування статичного IP за допомогою графічного інтерфейсу

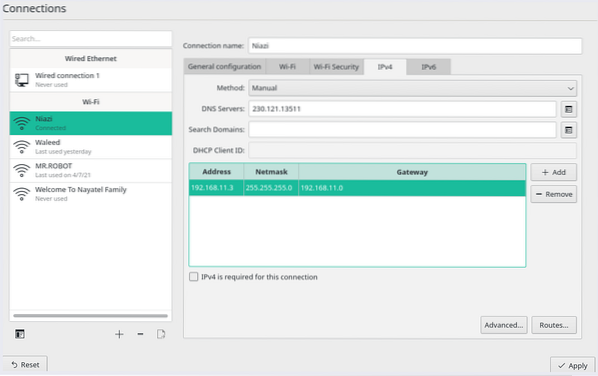

Шукайте “Зв'язки”У програмі запуску додатків Manjaro. У меню підключення до мережі виберіть поточні налаштування мережі для редагування / налаштування підключення.

Виберіть поточне з’єднання та виберіть вкладку налаштувань IPv4.

Виберіть "Вручну' від 'Метод'випадаюче меню для статичного IP і натисніть на'Додати', щоб ввести адресу, маску підмережі, шлюз та дані про DNS-сервер. Нарешті, натисніть на 'Подати заявку'для перезапуску мережі з новими налаштуваннями.

Статичні псевдоніми IP-адрес

Графічний інтерфейс також дозволяє встановити кількість адрес для одного інтерфейсу. Можна додати нову IP-адресу, натиснувши знак «+» або кнопку «Додати» на тому ж екрані. Ось кілька деталей про псевдоніми адрес:

- Кожна адреса псевдоніма вимагає мережевої маски, але не деталей шлюзу.

- Варіант збереження сірий без дійсної інформації.

- Не потрібно знаходитись на одній і тій же масці мережі, навіть якщо вона слухає трафік в одній фізичній мережі.

Використовуйте наступну команду для відображення робочого інтерфейсу з двома Ip-адресами.

[захищено електронною поштою]: ~ $ ip addr showНалаштування статичного IP через CLI

Інший спосіб налаштування статичного IP - це через systemd. Для мережевих інтерфейсів Manjaro спеціальні маршрути налаштовані всередині / etc / systemd / network / directory. Файли конфігурації для кожного інтерфейсу визначаються на основі назви інтерфейсу. Отже, файл для мережевого інтерфейсу enp0s3 буде / etc / systemd / network / enp0s3.мережі.

Обов’язково вимкніть NetworkManager, оскільки він замінює налаштування вручну.

[захищено електронною поштою]: ~ $ sudo systemctl disable --now NetworkManager.обслуговуванняСтворіть або відредагуйте вищезазначений файл мережевого інтерфейсу з правами root. Ось приклад файлу:

[захищено електронною поштою]: ~ $ sudo vim / etc / systemd / network / enp0s3.мережі[Матч]

Ім'я = enp0s3

[Мережа]

Адреса = 192.168.11.0/24

Шлюз = 192.168.11.1

DNS = 152.234.15.8

DNS = 215.158.11.10

Тепер увімкніть та запустіть послугу мережі.

[захищено електронною поштою]: ~ $ sudo systemctl enable --now systemd-networkd.обслуговуванняЩоб повернутися до налаштувань DHCP, видаліть наведений файл і перезапустіть NetworkManager.

Налаштування брандмауера з UFW в Манджаро

Функціонуючий брандмауер є важливою частиною будь-якої захищеної системи Linux. За замовчуванням усі дистрибутиви Linux мають встановлений інструмент конфігурації брандмауера, відомий як Нескладний брандмауер (ufw). UFW - це інтерфейс для iptables і призначений для спрощення завдання конфігурації брандмауера.

Згідно з інформаційною сторінкою ufw, інструмент не забезпечує повноцінну функціональність брандмауера через CLI. Натомість це полегшити процес додавання або видалення простих правил. Крім того, ufw прагне забезпечити брандмауери на базі хоста.

Щоб розпочати захист мережі, встановіть ufw, якщо він недоступний:

[захищено електронною поштою]: ~ $ sudo pacman -Syu ufwВстановлення стандартних політик ufw

Оскільки ми починаємо роботу з конфігурацією ufw. За замовчуванням ufw вимкнено. Перевірте статус ufw, набравши таку команду:

[захищено електронною поштою]: ~ $ sudo service ufw statusВиконайте наступну команду, щоб увімкнути налаштування ufw.

[захищено електронною поштою]: ~ $ sudo ufw enableУвімкнення ufw ініціює політику брандмауера за замовчуванням. Тобто, ufw дозволяє лише вихідні з'єднання та забороняє всі вхідні з'єднання. Іншими словами, сервер Manjaro недоступний поза мережею. Поки користувацькі програми можуть підключатися до зовнішнього світу.

Якщо вимкнено, ми можемо встановити правила для виконання політик за замовчуванням ufw.

[захищено електронною поштою]: ~ $ sudo ufw за замовчуванням забороняє вхідні[захищено електронною поштою]: ~ $ sudo ufw за замовчуванням дозволити вихідні

Щоб увімкнути політики за замовчуванням, відредагуйте / etc / default / ufw файл. Зауважте, що налаштування брандмауера запускаються автоматично, коли система перезавантажується. Цих правил достатньо для захисту особистої ОС Manjaro. Однак сервер Manjaro повинен відповідати на вхідні запити.

Увімкніть SSH-з'єднання для сервера Manjaro

Наведене вище налаштування забороняє всі вхідні з'єднання. Щоб дозволити законне з'єднання SSH або HTTP із сервером Manjaro, потрібно створити правила в ufw. Цей параметр дозволить користувачеві підключатися та керувати сервером через захищене з'єднання оболонки.

[захищено електронною поштою]: ~ $ sudo ufw allow sshВищевказана команда еквівалентна встановленню правила для з'єднання через порт ssh 22. Отже, UFW знає про порти, що використовуються протоколами додатків завдяки послугам, переліченим у файлі / etc / services.

Однак нам потрібно вказати відповідний порт, якщо демон SSH прослуховує інший порт. Наприклад, якщо сервер прослуховує порт 3333, використовуйте таку команду, щоб встановити правило ufw:

[захищено електронною поштою]: ~ $ sudo ufw allow 3333Конфігурація UFW для IPv6

UFW підтримує налаштування IPv6 для керування правилами брандмауера разом з IPv4. Для цього відредагуйте файл конфігурації ufw у / etc / каталог за замовчуванням та наступні налаштування:

IPv6 = такТепер ufw налаштовано на додавання та керування політиками як для IPv4, так і для IPv6.

Інші зв’язки

ufw дозволяє користувачам керувати різними правилами підмережі, певними IP-адресами, діапазонами портів та мережевими інтерфейсами.

Щоб вказати діапазони портів:

[захищено електронною поштою]: ~ $ sudo ufw allow 3000: 4444 / tcpЩоб вказати підмережу з певним портом призначення:

[захищено електронною поштою]: ~ $ ufw дозволяють від 192.168.100.0/24 до будь-якого порту 81Щоб встановити правило для конкретної IP-адреси

[захищено електронною поштою]: ~ $ sudo ufw дозволити від 192.168.100.14Крім того, це також дозволяє створювати правила для заборони з'єднань з IP-адрес та служб. Все, що йому потрібно, - це замінити дозвіл на команду заперечення.

[захищено електронною поштою]: ~ $ sudo ufw deny від 192.168.100.14Висновок

У цій статті підсумовується ручний мережевий інтерфейс Manjaro та налаштування конфігурації брандмауера для початківців. Ми обговорили встановлення статичної IP-адреси через графічний інтерфейс та файли команд / конфігурації. Більше того, у статті також продемонстровано встановлення необмеженого брандмауера (ufw) за замовчуванням, щоб дозволити обмежений доступ до машини для користувачів через Інтернет.

Phenquestions

Phenquestions