FTP

FTP - це протокол, який використовується комп’ютерами для обміну інформацією по мережі. Простіше кажучи, це спосіб обміну файлами між підключеними комп’ютерами. Оскільки HTTP створений для веб-сайтів, FTP оптимізований для передачі великих файлів між комп'ютерами.

Клієнт FTP спочатку створює файл управління з'єднанням запит до порту сервера 21. Для встановлення з'єднання для керуючого з'єднання потрібен логін. Але деякі сервери роблять весь свій вміст доступним без будь-яких облікових даних. Такі сервери відомі як анонімні FTP-сервери. Пізніше окремий передача даних створено для передачі файлів та папок.

Аналіз трафіку FTP

Клієнт і сервер FTP спілкуються, не знаючи, що TCP керує кожним сеансом. TCP зазвичай використовується в кожному сеансі для контролю доставки дейтаграм, надходження та управління розміром вікна. Для кожного обміну дейтаграмами TCP ініціює новий сеанс між клієнтом FTP та сервером FTP. Отже, ми почнемо наш аналіз з наявної інформації про пакет TCP для ініціації та завершення сеансу FTP в середній панелі.

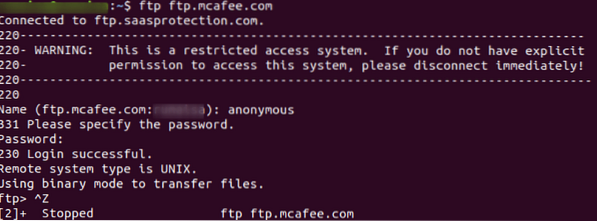

Почніть захоплення пакетів із вибраного вами інтерфейсу та скористайтесь ftp команда в терміналі для доступу до сайту ftp.mcafee.ком.

ubuntu $ ubuntu: ~ $ ftp ftp.mcafee.ком

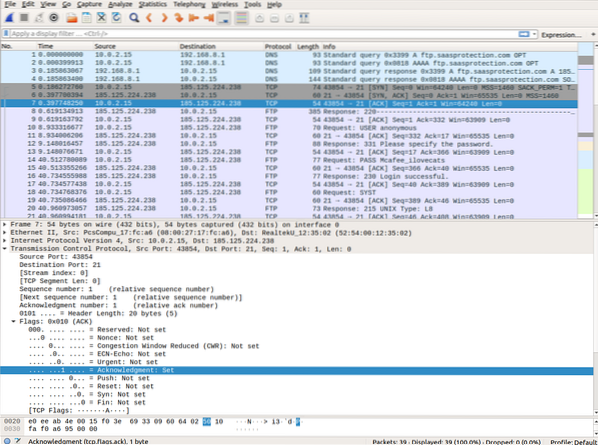

Увійдіть, використовуючи свої облікові дані, як показано на скріншоті нижче.

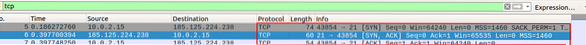

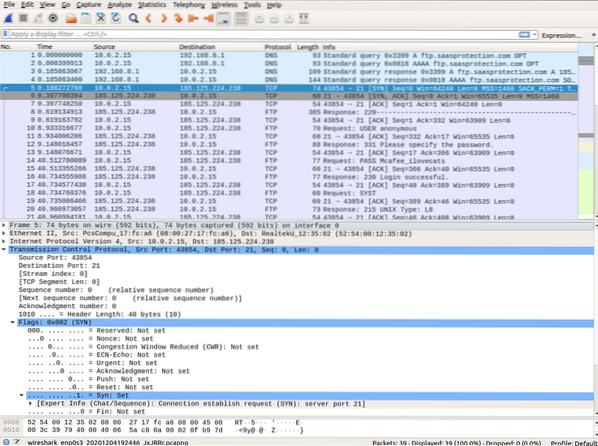

Використовуйте Ctrl + C щоб зупинити зйомку та шукати ініціацію сеансу FTP, а потім tcp [СИНХРОНІЗУВАТИ], [SYN-ACK], і [ACK] пакети, що ілюструють тристороннє рукостискання для надійного сеансу. Застосуйте фільтр tcp, щоб побачити перші три пакети на панелі списку пакетів.

Wireshark відображає детальну інформацію про TCP, яка відповідає сегменту пакетів TCP. Ми виділяємо пакет TCP від головного комп'ютера до сервера ftp McAfee для вивчення рівня протоколу управління передачею на панелі деталей пакета. Ви можете помітити, що перша дейтаграма TCP для ініціювання сеансу ftp встановлюється лише SYN трохи до 1.

Пояснення для кожного поля рівня транспортного контролю в Wireshark подано нижче:

- Порт джерела: 43854, саме хост TCP ініціював підключення. Це число, яке знаходиться десь вище 1023.

- Порт призначення: 21, це номер порту, пов'язаний із службою ftp. Це означає, що FTP-сервер прослуховує через порт 21 запити на підключення клієнта.

- Порядковий номер: Це 32-розрядне поле, яке містить число першого байта, надісланого в певному сегменті. Цей номер допомагає ідентифікувати отримані повідомлення в порядку.

- Номер підтвердження: 32-бітове поле вказує приймач підтвердження, який очікує отримати після успішної передачі попередніх байтів.

- Контрольні прапори: кожна бітова форма коду має особливе значення в управлінні сеансами TCP, що сприяє обробці кожного сегмента пакета.

ACK: перевіряє номер підтвердження сегмента квитанції.

SYN: номер послідовності синхронізації, який встановлюється на початку нового сеансу TCP

FIN: запит на припинення сесії

URG: запити відправника про надсилання термінових даних

RST: запит на скидання сесії

PSH: запит на поштовх

- Розмір вікна: це значення розсувного вікна, яке вказує розмір надісланих байтів TCP.

- Контрольна сума: поле, що містить контрольну суму для контролю помилок. Це поле є обов’язковим для TCP, на відміну від UDP.

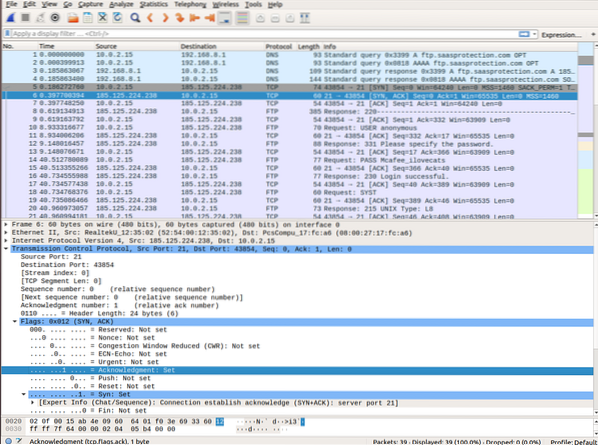

Перехід до другої дейтаграми TCP, захопленої у фільтрі Wireshark. Сервер McAfee визнає SYN запит. Ви можете помітити значення SYN і ACK біти встановлені 1.

В останньому пакеті ви можете помітити, що хост надсилає підтвердження серверу про ініціювання сеансу FTP. Ви можете помітити, що Порядковий номер та ACK біти встановлені в 1.

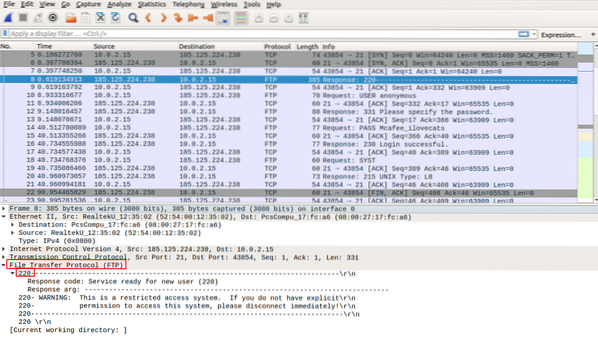

Після встановлення сеансу TCP, FTP-клієнт і сервер обмінюються деяким трафіком, FTP-клієнт підтверджує FTP-сервер Відповідь 220 пакет, переданий через сеанс TCP через сеанс TCP. Отже, обмін усією інформацією здійснюється через сеанс TCP на FTP-клієнті та FTP-сервері.

Після завершення сеансу FTP клієнт ftp надсилає повідомлення про завершення на сервер. Після підтвердження запиту сеанс TCP на сервері надсилає повідомлення про завершення сеансу TCP клієнта. У відповідь сеанс TCP на клієнті підтверджує дейтаграму припинення та надсилає власний сеанс завершення. Після отримання сеансу завершення, сервер FTP надсилає підтвердження припинення, і сеанс закривається.

Увага

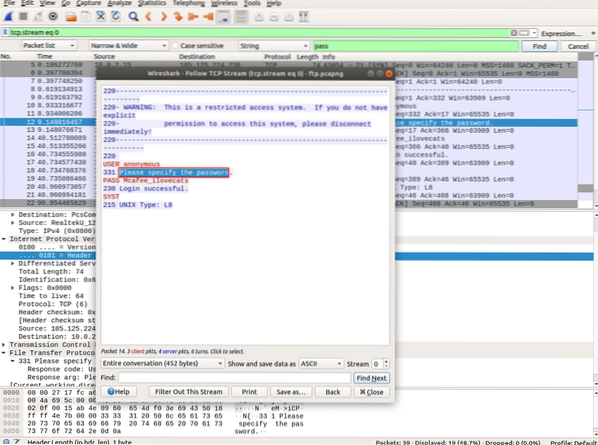

FTP не використовує шифрування, а облікові дані для входу та пароля видно серед білого дня. Отже, поки ніхто не прослуховує, і ви передаєте конфіденційні файли у своїй мережі, це безпечно. Але не використовуйте цей протокол для доступу до вмісту з Інтернету. Використовуйте SFTP що використовує безпечну оболонку SSH для передачі файлів.

Захоплення пароля FTP

Зараз ми покажемо, чому важливо не використовувати FTP через Інтернет. Ми будемо шукати конкретні фрази у захопленому трафіку, що містять користувач, ім'я користувача, пароль, тощо., як зазначено нижче.

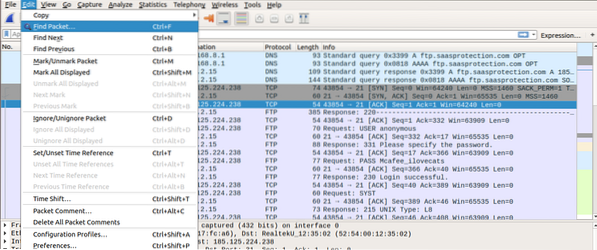

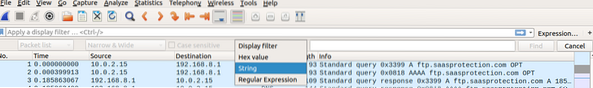

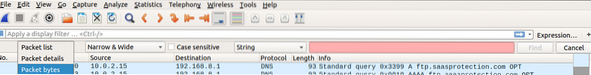

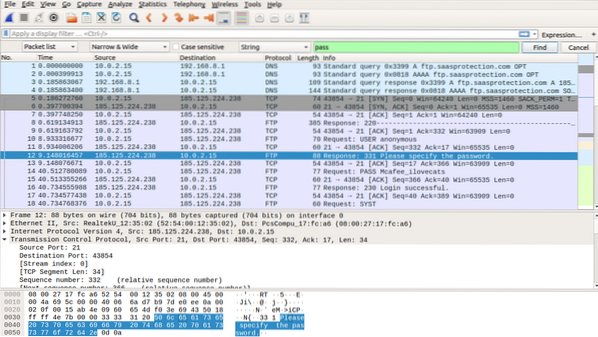

Йти до Редагувати-> «Знайти пакет» і виберіть "Рядок" для Дисплейний фільтр, а потім виберіть Байти пакетів щоб показати дані в чистому тексті.

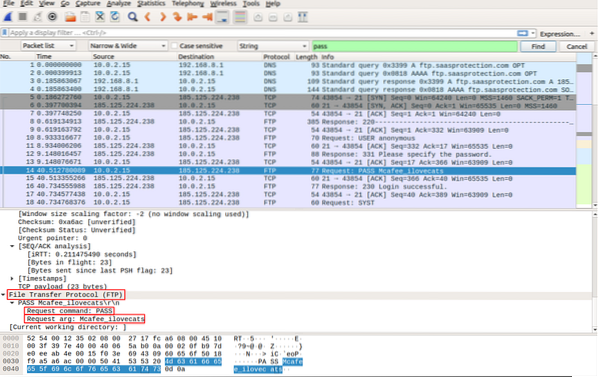

Введіть рядок пройти у фільтрі та натисніть Знайдіть. Ви знайдете пакет із рядком “Вкажіть пароль » в Байти пакетів панель. Ви також можете помітити виділений пакет у Список пакетів панель.

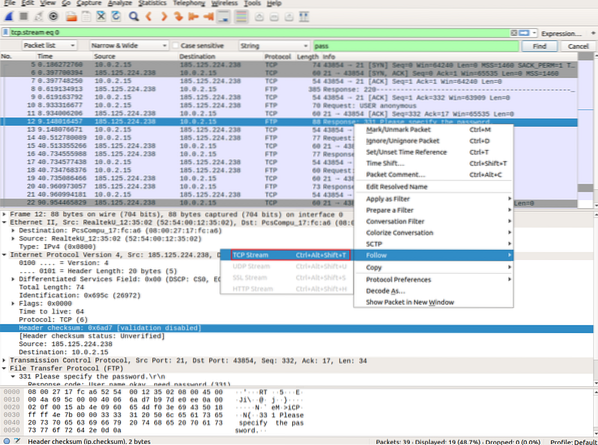

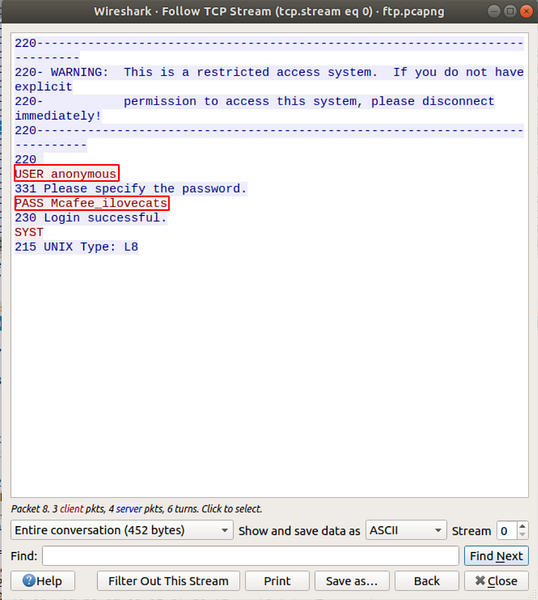

Відкрийте цей пакет в окремому вікні Wireshark, клацнувши правою кнопкою миші на пакеті та виберіть Слідуйте-> TCP-потік.

Тепер виконайте пошук ще раз, і ви знайдете пароль у звичайному тексті на панелі байтів пакетів. Відкрийте виділений пакет в окремому вікні, як зазначено вище. Ви знайдете облікові дані користувача у відкритому тексті.

Висновок

У цій статті ми дізналися, як працює FTP, проаналізували, як TCP контролює та управляє операціями в сеансі FTP, і зрозуміли, чому важливо використовувати захищені протоколи оболонки для передачі файлів через Інтернет. Розглядаючи наступні статті, ми розглянемо деякі інтерфейси командного рядка для Wireshark.

Phenquestions

Phenquestions